Серфинговые атаки: захват Siri, Alexa, Google, Bixby с помощью ультразвуковых волн

Голосовые помощники помогут вам в повседневных делах — будь то запись на встречу с клиентом, прослушивание музыки и многое другое. Рынок, связанный с голосовыми помощниками, полон вариантов: Google , Siri , Alexa и Bixby . Эти помощники активируются с помощью голосовых команд и выполняют свои задачи. Например, вы можете попросить Alexa воспроизвести несколько песен по вашему выбору. Эти устройства могут быть захвачены и использованы против владельца устройства. Сегодня мы узнаем об атаках(Surfing Attacks) в серфинге с использованием ультразвуковых(Ultrasound) волн и потенциальных проблемах, которые они создают.

Что такое серфинг-атака?

Умные устройства оснащены голосовыми помощниками, такими как Google Home Assistant , Alexa от Amazon , Siri от Apple и некоторыми не очень популярными голосовыми помощниками. Я нигде не смог найти определения в Интернете(Internet) , поэтому определяю его следующим образом:

“Surfing attacks refer to hijacking of voice assistants using inaudible sounds such as Ultrasound waves, with an intention to access device owners’ data without the knowledge of owner”.

Возможно, вы уже знаете, что человеческие уши могут воспринимать звуки только в диапазоне частот (от 20 Гц до 20 кГц). Если кто-то посылает аудиосигналы, выходящие за пределы звукового спектра человеческого уха, человек не может их слышать. То же самое с ультразвуком(Ultrasounds) . за пределами восприятия человеческого уха.

Злоумышленники начали использовать ультразвуковые(Ultrasound) волны для захвата устройств, таких как смартфоны и умные дома, которые используют голосовые команды. Эти голосовые команды на частоте ультразвуковых(Ultrasound) волн находятся за пределами человеческого восприятия. Это позволяет хакерам получать нужную им информацию (которая хранится в интеллектуальных устройствах с голосовым управлением) с помощью звуковых помощников. Для этого они используют неслышимые звуки.

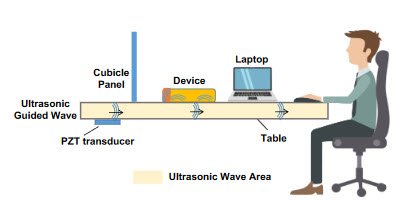

Для серфинг-атак хакерам не нужно находиться в зоне прямой видимости смарт-устройства, чтобы управлять им с помощью голосовых помощников. Например, если iPhone лежит на столе, люди предполагают, что голос может перемещаться по воздуху, поэтому, если голосовая команда поступает по воздуху, они могут заметить хакеров. Но это не так, потому что для распространения звуковым волнам нужен только проводник.

Знайте(Know) , что твердые артефакты тоже могут способствовать распространению голоса, если они могут вибрировать. Стол из дерева все еще может передавать звуковые волны через дерево. Это ультразвуковые(Ultrasound) волны, используемые в качестве команд для незаконных действий на смартфонах целевых пользователей или других интеллектуальных устройствах, использующих голосовые помощники, такие как Google Home или Alexa .

Прочтите(Read) : Что такое атака путем распыления пароля(Password Spray Attack) ?

Как работают серфинг-атаки?

Использование неслышимых ультразвуковых волн, которые могут проходить через поверхность, на которой хранятся машины. Например, если телефон находится на деревянном столе, все, что им нужно сделать, это прикрепить к столу устройство, которое может посылать ультразвуковые волны для атаки серфинга.

На самом деле к столу жертвы или любой другой поверхности, на которую он или она использует, прикрепляется устройство, на котором находится голосовой помощник. Это устройство сначала убавляет громкость умных помощников, чтобы жертвы ничего не заподозрили. Команда поступает через устройство, подключенное к столу, и ответ на команду тоже собирается той же машиной или чем-то еще, что может быть в удаленном месте.

Например, может быть дана команда: « Алекса(Alexa) , пожалуйста, прочитай SMS , которое я только что получил». Эта команда не слышна людям в комнате. Alexa очень тихим голосом зачитывает SMS , содержащее OTP (одноразовый пароль). Этот ответ снова перехватывается угонным устройством и отправляется туда, куда хотят хакеры.

Такие атаки называются Surfing Attacks . Я постарался убрать из статьи все технические слова, чтобы даже неспециалист мог разобраться в этой проблеме. Для продвинутого чтения, вот ссылка на исследовательскую работу(a link to a research paper) , которая объясняет это лучше.

Читать дальше(Read next) : Что такое атаки Living Off The Land(What are Living Off The Land attacks) ?

Related posts

Siri, Google Assistant и Cortana — сравнение трех цифровых помощников

Лучшие смарт-розетки 2019 года, которые работают с Alexa и Google Home

Shodan - search engine для подключенных к Интернету устройств

Internet Things (IoT) - Часто задаваемые вопросы (FAQ)

Кто владеет IoT Data? Manufacturer, End User или какая-то третья сторона?

Make Google Drive Открытый файл в New tab в Chrome

Как настроить Raspberry Pi module с настройками по умолчанию

Как сохранить файлы из LibreOffice напрямую на Google Drive

Как изменить Default Print Settings в Google Chrome

Google vs Bing - Поиск подходящего для вас search engine

Best Invoice Templates для Google Docs для Freelancers, Small Business

Как удалить Google Stadia account

Best Google Sheets Add-ons для повышения производительности

Как Create and Delete Profiles в веб-браузере Google Chrome

Как связаться Google AdSense от Email

Как вращать текст в веб-приложении Google Sheets

Cyberduck: бесплатный FTP, SFTP, WebDAV, Google Drive client для Windows

Что такое Internet Things - Представляя Skynet!

Как исправить ошибки File Download на Google Chrome browser

Fix Downloading Proxy Script error в Google Chrome