Криптоджекинг — новая угроза майнинга в браузере, о которой вам нужно знать

Криптоджекинг(Cryptojacking) или злонамеренный криптомайнинг(malicious cryptomining) — это новый прием, используемый для майнинга криптовалют(Cryptocurrencies) на компьютере пользователя с использованием ресурсов процессора(CPU) в фоновом режиме без его ведома. Как правило, киберпреступник загружает в веб-браузер жертвы сценарий, который содержит уникальный ключ сайта, чтобы заставить пользователя обогатить их.

Если вы боретесь с медленным ПК или интернет-соединением, не вините только поставщика или поставщика услуг, потому что вы можете стать жертвой нового трюка, используемого хакерами, называемого браузерным криптоджекингом(Cryptojacking) .

Эволюция криптоджекинга(Cryptojacking) объясняется растущим интересом к криптовалютам(Cryptocurrencies) за последние несколько месяцев. Посмотрите на Биткойн(Bitcoin) за последние несколько месяцев или около того, и вы увидите, что его стоимость выросла более чем на 1000%. Это также привлекло внимание хакеров и породило такие опасные методы, как криптоджекинг(Crytptojacking) .

Что такое криптоджекинг

появление(Emergence)

Прежде чем мы поймем, что такое криптоджекинг(Cryptojacking) , сначала дайте нам знать о криптомайнинге(Cryptomining) .

Криптомайнинг(Cryptomining) или добыча криптовалюты(Cryptocurrency Mining) — это процесс создания криптовалюты с использованием технологии блокчейн. Криптомайнинг(Cryptomining) также позволяет выпускать на рынок новые криптовалютные монеты. Майнинг(Mining) осуществляется определенными пирами криптовалютной сети, которые соревнуются (индивидуально или в группах) в решении сложной математической задачи, называемой доказательством работы.

В сентябре 2017 года на рынке дебютировала компания Coinhive , предложившая майнить криптовалюту под названием Monero ( XMR ). Coinhive в основном предлагает фрагмент кода, написанный на JavaScript , который владельцы веб-сайтов могут просто встроить на свой веб-сайт. Coinhive представила новую бизнес-модель для веб-сайтов, утверждая, что владельцы веб-сайтов могут удалять рекламу со своих веб-сайтов и вместо этого загружать Coinhive .

Когда пользователи заходят на веб-сайт со встроенным Coinhive , Coinhive инициирует процесс крипто-майнинга от имени владельца веб-сайта, используя системные ресурсы пользователя (поэтому ПК часто становятся медленными). Посетители веб-сайта представляют собой группу узлов, выполняющих интенсивную вычислительную работу для решения математической задачи. Однако вместо того, чтобы получать вознаграждение за решение задачи, его получает владелец сайта. Следовательно(Hence) , владельцы веб-сайтов предположительно могут получать прибыль и поддерживать свой бизнес, предположительно не беспокоя своих посетителей рекламой.

Хотя Coinhive должен был быть законным, его концепция привела к появлению аналогичного программного обеспечения, которое теперь используется киберпреступниками для злоупотребления(Cryptomining abuse ) криптомайнингом или криптоджекингом.( Cryptojacking.)

Короче говоря, Cryptojacking — это метод захвата браузеров для добычи криптовалюты без согласия пользователя. Доставка майнеров криптовалюты с помощью вредоносного ПО — известный факт, но добыча криптовалюты при доступе к веб-странице является новой и привела к злоупотреблениям злоумышленников в личных целях.(In short, Cryptojacking is the technique of hijacking browsers for mining cryptocurrency, without user consent. Delivering cryptocurrency miners through malware is a known fact, but mining cryptocurrency when accessing a webpage is new and has led to the attackers abusing for personal gains.)

Криптоджекинг не является традиционным вредоносным ПО

Криптоджекинг не наносит вреда вашему компьютеру, как традиционные вредоносные программы или программы -вымогатели(ransomware) . Он также ничего не хранит и не блокирует на жестком диске. Следовательно(Hence) , сам по себе он не является вредоносным ПО как таковым, но его, безусловно, можно внедрить в вашу систему с помощью вредоносного ПО.

Криптоджекинг(Cryptojacking) , как и вредоносное ПО, использует ресурсы вашего ПК без вашего разрешения. Это может привести к тому, что ПК и браузеры будут работать очень медленно, разряжая аккумулятор и увеличивая счета за электроэнергию, а вы даже не заметите этого.

Последствия криптоджекинга

Криптоджекинг(Cryptojacking) может повлиять на ОС Windows(Windows OS) , а также на Mac OSX и Android . В последнее время сообщалось о многочисленных случаях криптоджекинга(Cryptojacking) . Некоторые из распространенных типов включают следующее:

Веб-сайты, намеренно использующие Coinhive(Websites using Coinhive deliberately)

Pirates Bay был одним из первых крупных игроков, виновных в преднамеренном использовании Coinhive . Дело в том, что это было сделано прозрачно, без согласия посетителей. Как только скрипт майнинга криптовалюты был обнаружен, Pirate Bay опубликовала заявление, в котором упомянула, что тестирует это решение в качестве альтернативного источника дохода. Исследователи опасаются, что многие такие веб-сайты уже используют Coinhive без согласия посетителей.

Coinhive внедряется на взломанные веб-сайты(Coinhive injected into compromised websites)

Исследователи выявили скомпрометированные веб- сайты WordPress и Magento , на которые был (Magento)внедрен Coinhive(Coinhive) или аналогичный майнер на основе JavaScript.

Читайте(Read) : Что делать, если скрипт криптомайнинга Coinhive заражает ваш сайт.

Криптоджекинг с помощью расширений браузера(Cryptojacking using browser extensions)

(In-browser)Криптоджекинг в браузере использует JavaScript на веб-странице для добычи криптовалют. JavaScript работает практически на каждом веб-сайте, который вы посещаете, поэтому код JavaScript , отвечающий за майнинг в браузере, не нужно устанавливать. Как только вы загружаете страницу, код майнинга в браузере просто запускается.

Есть случаи, когда расширения веб-браузера встраивают Coinhive, когда программное обеспечение для криптомайнинга работает в фоновом режиме и добывает «Monero» во время работы браузера, а не только при посещении определенного веб-сайта.

Криптоджекинг с вредоносным ПО(Cryptojacking with malware)

Это еще один тип злоупотреблений, когда Coinhive развертывается вместе с вредоносными программами через поддельное обновление Java .

Криптоджекинг на Android-устройствах(Cryptojacking in Android devices)

Обнаружен вариант Coinhive для (Coinhive)Android , ориентированный на российских пользователей. Эта тенденция предполагает, что криптоджекинг(Cryptojacking) распространяется и на мобильные приложения.

Typosquatted домены, встраивающие Coinhive(Typosquatted domains embedding Coinhive)

Кто-то зарегистрировал домен «twitter.com.com» и загрузил на него Coinhive . По сути, пользователи, которые неправильно набрали URL -адрес Twitter и попали на эту веб-страницу, будут майнить Monero(Monero) для владельца домена до тех пор, пока они остаются на веб-странице.

Криптоджекинг через облачные сервисы(Cryptojacking through cloud services)

Киберпреступники захватывают незащищенные облачные(Cloud) платформы и используют их для добычи криптовалюты.

Microsoft уведомила об обнаружении вариаций Coinhive в дикой природе. Такое развитие событий указывает на то, что успех Coinhive мотивировал появление аналогичного программного обеспечения другими сторонами, которые хотят присоединиться к этому рынку.(Microsoft has notified of variations of Coinhive being spotted in the wild. Such a development indicates that Coinhive’s success has motivated the emergence of similar software by other parties that want to join this market.)

Minr — появляется альтернатива Coinhive(A Coinhive)

Использование Coinhive законными пользователями в целом сокращается из-за непопулярности, которую он получает с момента запуска. Coinhive также легко отследить, что является еще одним фактом, что его потенциальные поклонники не используют его на своем веб-сайте.

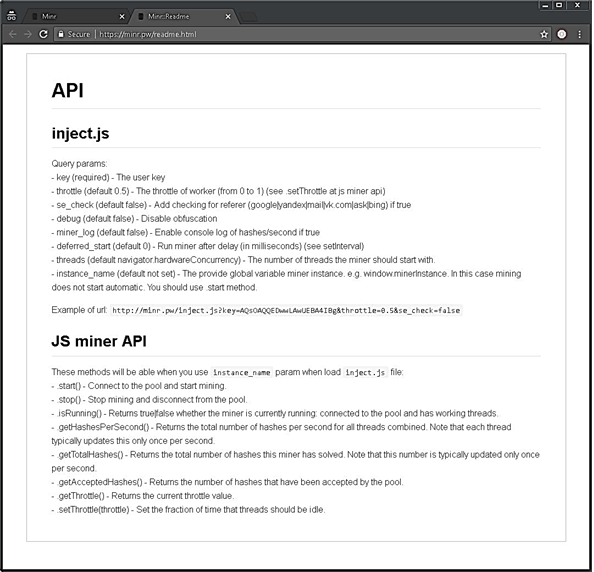

Так, в качестве альтернативы, команда Minr , разработала опцию « обфускации(obfuscation) », которая значительно усложняет отслеживание майнера. Это облегчает скрытое использование инструмента. Эта функция настолько эффективна, что скрывает код(hides the code) даже для популярного средства защиты от вредоносных программ Malwarebytes .

Как защититься от криптоджекинга

Криптовалюты и технология Blockchain захватывают мир. Это оказывает влияние на мировую экономику, а также вызывает технологические сбои . Все начали сосредотачиваться на таком прибыльном рынке, в том числе и хакеры веб-сайтов. По мере увеличения отдачи следует ожидать, что такие технологии будут использоваться не по назначению.

Быть наблюдательным во время просмотра — это то, что вы должны регулярно практиковать, если хотите держаться подальше от мошенничества с криптоджекингом. Вы находитесь на скомпрометированном веб-сайте, если видите внезапный всплеск использования памяти и низкую производительность вашего ПК. Лучшее действие здесь — остановить процесс, покинув веб-сайт, и не посещать его снова.

Вы также должны установить хорошее программное обеспечение для обеспечения безопасности(good security software) и постоянно обновлять его, а также включать брандмауэры и не нажимать на подозрительные ссылки во время просмотра(not click on suspicious links while browsing) .

Вы можете использовать программы Anti-WebMiner в качестве одной из мер предосторожности.

Используйте расширение для браузера, которое блокирует использование вашего процессора веб-сайтами для майнинга криптовалюты . Если вы используете браузер Chrome , установите(Install) расширение minerBlock. Это полезное расширение для браузера Chrome , позволяющее блокировать интернет-майнеров криптовалюты по всему Интернету. Помимо CoinHive , он даже блокирует Minr .

Еще одна необходимая мера предосторожности — обновить файл Hosts,(Hosts file) чтобы заблокировать coinhive.com и другие домены, которые, как известно, допускают несанкционированный майнинг. Помните(Remember) , что криптоджекинг(Cryptojacking) все еще растет, и все больше и больше людей обращаются к криптовалютам, поэтому ваши черные списки должны регулярно обновляться.

Предотвратите заражение CoinHive(Prevent CoinHive) вашего сайта

- Не используйте шаблоны или плагины NULL на своем сайте/форуме.

- Обновляйте CMS до последней версии.

- Регулярно обновляйте программное обеспечение хостинга ( PHP , базы данных(Database) и т. д.).

- Защитите свой веб-сайт(Secure your website) с помощью поставщиков веб-безопасности, таких как Sucuri , Cloudflare , Wordfence и т. д.

- Примите основные меры предосторожности, чтобы обезопасить свой блог(precautions to secure your blog) .

Stay alert, stay safe!

Related posts

Как избежать Phishing Scams and Attacks?

Что такое удаленный Access Trojan? Профилактика, Detection & Removal

Remove virus от USB Flash Drive с использованием Command Prompt or Batch File

Rogue Security Software or Scareware: Как проверить, предотвратить, удалить?

Что такое Win32: BogEnt и как его удалить?

Как проверить, является ли файл злонамеренным или не на Windows 11/10

Удаленный Administration Tools: Риски, Threats, Prevention

Как удалить вирус из Windows 10; Malware Removal Guide

Как удалить Malware From an Android Phone

Что такое IDP.Generic and How для безопасного удаления его из Windows?

Проверьте, был ли ваш компьютер заражен ASUS Update Malware

Потенциально нежелательный Programs or Applications; Avoid Установка PUP/PUA

Как вы можете получить computer virus, троян, работа, spyware or malware?

Что такое Cyber crime? Как с этим иметь дело?

Fileless Malware Attacks, Protection and Detection

Как удалить Chromium Virus из Windows 11/10

Указанный модуль не может быть найден ошибка в Windows 10

Советы по защите вашего компьютера против Thunderspy attack

Что такое Backdoor attack? Meaning, Examples, Definitions

Что такое CandyOpen? Как удалить CandyOpen от Windows 10?