Настройка блокировки учетной записи клиента удаленного доступа в Windows Server

Компании, которые развертывают Windows Server для управления компьютерами и другими политиками, имеют решающее значение. Хорошая часть управления серверами заключается в том, что вам не нужно физически находиться рядом с ними. Вы всегда можете удаленно войти на сервер из любого места. Это означает, что кто-то другой также может попытаться войти в систему. В этом посте мы расскажем, как настроить блокировку учетной записи клиента удаленного доступа(Remote Access Client Account Lockout) в Windows Server с помощью метода реестра.

Настройка блокировки учетной записи клиента удаленного доступа(Remote Access Client Account Lockout)

Если вам интересно, почему существует настройка блокировки, то она должна держать злоумышленников в страхе. После того, как вы спроектируете его, он будет удерживать не только злоумышленников, которые делают предположения, но и тех, кто выполняет атаку по словарю. Это может случиться с действительным пользователем, который не помнит точный пароль. Блокировка гарантирует, что пользователь не сможет пытаться атаковать в течение некоторого периода времени, что повышает общую безопасность.

Однако это также означает, что он может блокировать законных пользователей, что может раздражать. В этом посте мы также покажем, как вручную разблокировать клиент удаленного доступа.

В зависимости от того, что вы используете для проверки подлинности, соответствующим образом настройте параметры реестра. Если вы используете аутентификацию Microsoft Windows(Microsoft Windows Authentication) , настройте реестр на сервере удаленного доступа(Remote Access Server) . Но если вы используете RADIUS для RAS , настройте его на Internet Authentication Server или IAS .

Вот список вещей, которые мы будем настраивать:

- Количество(Number) неудачных попыток до блокировки

- Время, по истечении которого счетчик блокировки сбрасывается

Обязательно сделайте(Make) резервную копию реестра, прежде чем вносить какие-либо изменения.

Включить блокировку учетной записи клиента удаленного доступа(Remote Access Client Account Lockout)

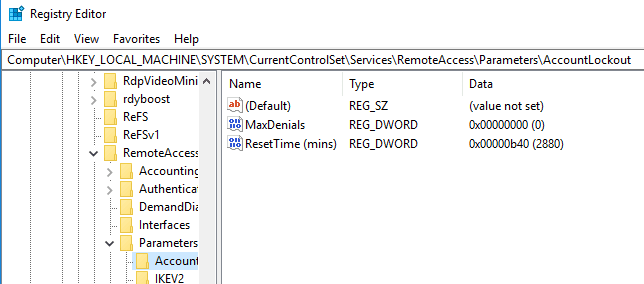

Откройте редактор реестра(Registry Editor) , введя Regedit в строке « Выполнить» и нажав клавишу « (Run)Ввод(Enter) » . Найдите(Locate) и щелкните следующий раздел реестра:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\RemoteAccess\Parameters\AccountLockout

Найдите и дважды щелкните значение MaxDenials . Установите значение выше нуля, что также будет означать количество неудачных попыток. Поэтому, если вы установите значение два, третья попытка приведет к блокировке. Нажмите ОК(Click OK) , чтобы подтвердить

Затем дважды щелкните значение ResetTime (мин)(ResetTime (mins)) в шестнадцатеричном формате. Значение по умолчанию установлено на два дня, поэтому обязательно установите его в соответствии с политикой, которой придерживается ваша компания.

Нажмите «ОК», а затем закройте редактор реестра(Registry Editor) .

Редактирование реестра для ручной разблокировки клиента(Access Client) удаленного доступа

Предположим, у вас есть заблокированная учетная запись, и вам нужно разблокировать ее, потому что время ожидания блокировки довольно велико. Каждый раз, когда пользователь блокируется, в него вносится запись в формате DomainName:UserName . Чтобы снять блокировку, вам нужно удалить ее.

- Откройте редактор реестра и перейдите по следующему пути.

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\RemoteAccess\Parameters\AccountLockout

- Найдите значение Имя домена:Имя пользователя(Domain Name:User Name) , а затем удалите запись.

- Закройте редактор реестра(Quit Registry Editor) и проверьте, может ли учетная запись пользователя войти в систему с правильными учетными данными.

Вот об этом. Всегда обязательно делайте резервную копию настроек реестра, прежде чем вносить какие-либо изменения.

Я надеюсь, что этот пост дал вам четкое представление о том, как настроить блокировку, а также разблокировать удаленного клиента.

Related posts

Как включить LDAP Подписание в Windows Server & Client Machines

Список свободного Remote Access software для Windows 10

Install Remote Server Administration Tools (RSAT) на Windows 10

Как установить и просмотреть средства удаленного администрирования сервера (RSAT) в Windows 11

Отключить административные акции от Windows Server

Create Remote Desktop Connection shortcut в Windows 11/10

Как включить и Use Remote Desktop Connection в Windows 10

Как установить Remote Server Administration Tools на Windows 11/10

Увеличить количество Remote Desktop Connections в Windows 11/10

Remote Desktop tab в RDWEB отсутствует от Edge browser в Windows 10

Включить аутентификацию PIN-менее аутентификацию для размеров Remote Access в Chrome

NoMachine - бесплатный и портативный Remote Desktop Tool для Windows PC

Ваши полномочия не работали в Remote Desktop на Windows 11/10

Best бесплатно Remote Desktop software для Windows 10

Включить Remote Desktop на Windows 10 до 2 минут

Microsoft Remote Desktop Assistant для Windows 10

Connect Android до Windows 10 с использованием Microsoft Remote Desktop

Remote Desktop не работает или не подключатся в Windows 10

Set до Kodi Remote Control в Windows 10 с использованием Android & iOS devices

Невозможно скопировать Paste в Remote Desktop Session в Windows 10