Советы по защите компьютера от атаки Thunderspy

Thunderbolt — это фирменный интерфейс аппаратного обеспечения, разработанный Intel . Он действует как интерфейс между компьютером и внешними устройствами. Хотя большинство компьютеров с Windows оснащены всевозможными портами, многие компании используют Thunderbolt для подключения к различным типам устройств. Это упрощает подключение, но, согласно исследованию Эйндховенского технологического университета(Eindhoven University) , безопасность(Technology) Thunderbolt может(Thunderbolt) быть нарушена с помощью технологии Thunderspy . В этом посте мы поделимся советами, которым вы можете следовать, чтобы защитить свой компьютер от Thunderspy .

Что такое Тандерспай(Tunderspy) ? Как это работает?

Это скрытая атака, которая позволяет злоумышленнику получить доступ к функциям прямого доступа к памяти ( DMA ) для взлома устройств. Самая большая проблема заключается в том, что не остается никаких следов, поскольку он работает без развертывания каких-либо вредоносных программ или приманок для ссылок. Он может обойти лучшие методы безопасности и заблокировать компьютер. Итак, как это работает? Злоумышленнику нужен прямой доступ к компьютеру. Согласно исследованиям, с правильными инструментами это занимает менее 5 минут.

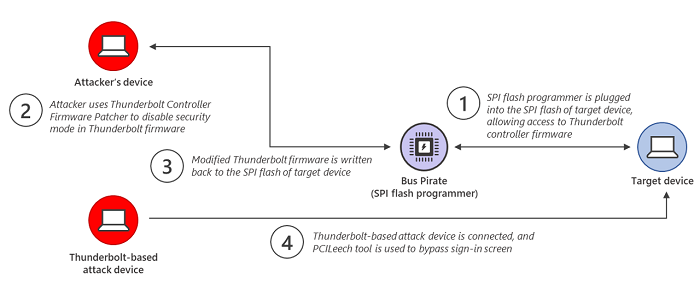

Злоумышленник копирует прошивку контроллера Thunderbolt(Thunderbolt Controller Firmware) исходного устройства на свое устройство. Затем он использует средство исправления прошивки ( TCFP ) для отключения режима безопасности, применяемого в прошивке Thunderbolt . Измененная версия копируется обратно на целевой компьютер с помощью устройства Bus Pirate . Затем к атакуемому устройству подключается атакующее устройство на базе Thunderbolt . Затем он использует инструмент PCILeech для загрузки модуля ядра, который обходит экран входа в систему Windows .

Таким образом, даже если на компьютере есть функции безопасности, такие как безопасная загрузка(Secure Boot) , надежные пароли BIOS и учетных записей операционной системы, а также включено полное шифрование диска, он все равно будет обходить все.

СОВЕТ(TIP) : Spycheck проверит, уязвим ли ваш компьютер для атаки Thunderspy .

Советы по защите от Thunderspy

Microsoft рекомендует(recommends) три способа защиты от современной угрозы. Некоторые из этих функций, встроенных в Windows, можно использовать, а некоторые следует включить для смягчения последствий атак.

- Защищенное ядро защиты ПК

- Защита DMA ядра

- Целостность кода, защищенная гипервизором ( HVCI )

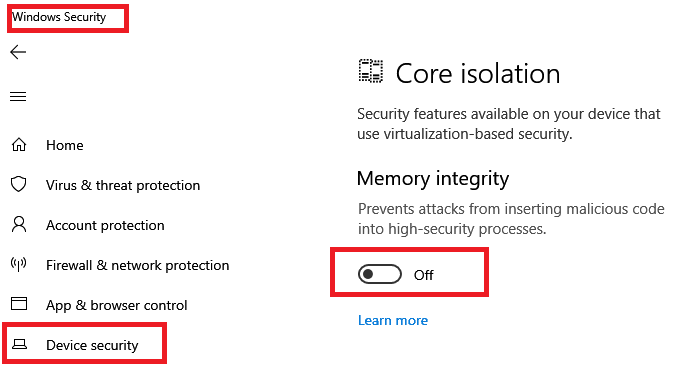

Тем не менее, все это возможно на ПК с защищенным ядром. Вы просто не можете применить это на обычном ПК, потому что нет оборудования, которое может защитить его от атаки. Лучший способ узнать, поддерживает ли ваш компьютер его, — проверить раздел « Devic Security » в приложении « (Devic Security)Безопасность Windows(Windows Security) » .

1] Защита ПК с защищенным ядром

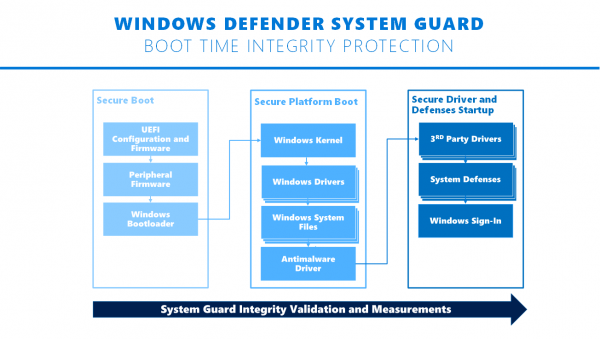

Windows Security , внутреннее программное обеспечение безопасности Microsoft, предлагает Windows Defender System Guard и безопасность на основе виртуализации. Однако вам потребуется устройство, использующее ПК с защищенным ядром(Secured-core PCs) . Он использует корневую аппаратную защиту в современном ЦП(CPU) для запуска системы в доверенное состояние. Это помогает смягчить попытки вредоносного ПО на уровне встроенного ПО.

2] Защита DMA ядра

Представленная в Windows 10 v1803 защита Kernel DMA гарантирует блокировку внешних периферийных устройств от атак с прямым доступом к памяти(Memory Access) ( DMA ) с использованием устройств горячего подключения (DMA)PCI , таких как Thunderbolt . Это означает, что если кто-то попытается скопировать вредоносную прошивку Thunderbolt на машину, она будет заблокирована через порт Thunderbolt . Однако, если у пользователя есть логин и пароль, он сможет их обойти.

3] Усиление(Hardening) защиты с помощью целостности кода , защищенной гипервизором ( (Hypervisor-protected)HVCI ) .

Целостность кода, защищенная гипервизором, или HVCI должны быть включены в Windows 10 . Он изолирует подсистему целостности кода и проверяет, что код ядра(Kernel) не проверен и не подписан Microsoft . Это также гарантирует, что код ядра не может быть доступен как для записи, так и для выполнения, чтобы гарантировать, что непроверенный код не будет выполняться.

Thunderspy использует инструмент PCILeech для загрузки модуля ядра, который обходит экран входа в Windows . Использование HVCI обязательно предотвратит это, поскольку не позволит выполнить код.

Безопасность всегда должна быть на первом месте, когда речь идет о покупке компьютеров. Если вы имеете дело с важными данными, особенно с бизнесом, рекомендуется приобрести ПК с защищенным ядром(Secured-core PC) . Вот официальная страница таких устройств(such devices) на сайте Microsoft.

Related posts

Как избежать Phishing Scams and Attacks?

Что такое удаленный Access Trojan? Профилактика, Detection & Removal

Remove virus от USB Flash Drive с использованием Command Prompt or Batch File

Rogue Security Software or Scareware: Как проверить, предотвратить, удалить?

Что такое Win32: BogEnt и как его удалить?

Что такое Cyber crime? Как с этим иметь дело?

Лучшие сканеры вирусов и вредоносных программ ГАРАНТИРОВАННО уничтожат любой вирус

Cryptojacking новый browser mining threat Вам нужно знать о

DLL Hijacking Vulnerability Attacks, Prevention & Detection

Prevent Drive-by Загрузки и связанные атаки вредоносных программ

Удаленный Administration Tools: Риски, Threats, Prevention

Что такое IDP.Generic and How для безопасного удаления его из Windows?

Как удалить Malware From an Android Phone

Как удалить Malware с вашего ПК в Windows 10

Как удалить Chromium Virus из Windows 11/10

Fix Search Неудачная ошибка при запуске Chrome Malware Scanner

Как использовать Avast Boot Scan, чтобы удалить Malware из Windows PC

Browser Hijacking and Free Browser Hijacker Removal Tools

Что живут от атак Land? Как оставаться в безопасности?

Что такое Rootkit? Как работают Rootkits? Rootkits объяснил