Включить или отключить изоляцию ядра и целостность памяти в Windows 11/10

Кибератаки изменились за последние несколько лет. Хакеры-мошенники теперь могут захватить ваш компьютер и заблокировать файлы, если вы не готовы платить им деньги. Эти типы атак называются программами- вымогателями(Ransomware) , и они используют эксплойты на уровне ядра, которые пытаются запускать вредоносные программы с наивысшими привилегиями, например программы-вымогатели WannaCry и Petya . Чтобы смягчить эти типы атак, Microsoft внедрила функцию, которая позволяет вам включить изоляцию ядра и целостность памяти(Core Isolation and Memory Integrity) для предотвращения таких атак.

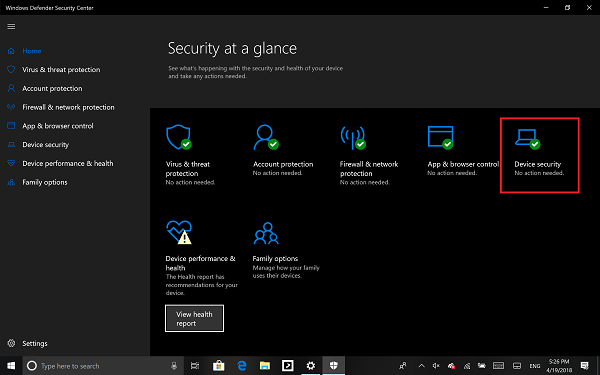

Центр безопасности Защитника(Defender Security Center) Windows предлагает эту функцию. Он называется Device Security и(Device Security, ) предлагает отчеты о состоянии и управление функциями безопасности, встроенными в ваши устройства, включая включение функций для обеспечения усиленной защиты. Однако это не работает на программном уровне; аппаратное обеспечение также должно поддерживать это. Ваша прошивка должна поддерживать виртуализацию,(Virtualization,) которая позволяет ПК с Windows 11/10 запускать приложения в контейнере, чтобы они не получали доступ к другим частям системы.

Ваше устройство должно соответствовать требованиям стандартной аппаратной безопасности. Это означает, что ваше устройство должно поддерживать целостность памяти и изоляцию ядра, а также иметь:

- TPM 2.0 (также называемый процессором безопасности)

- Безопасная загрузка включена

- ДЕП

- МАТ UEFI

Включить изоляцию ядра(Core Isolation) и целостность памяти(Memory Integrity) в Windows 11

Вероятно, это самый простой способ включить или отключить безопасность(Security) на основе виртуализации в Windows 11 . Другими словами, вам нужно включить изоляцию ядра(enable Core isolation) , чтобы сделать это. Для этого сделайте следующее:

- Найдите безопасность Windows (windows security ) в поле поиска на панели задач.

- Нажмите(Click) на отдельный результат поиска.

- Перейдите на вкладку Безопасность устройства .(Device security)

- Щелкните параметр Сведения об изоляции ядра(Core isolation details ) .

- Переключите кнопку Целостность памяти (Memory integrity ) , чтобы включить ее.

- Перезагрузите компьютер.

Включить изоляцию ядра(Core Isolation) и целостность памяти(Memory Integrity) в Windows 11/10

- Войдите в систему как администратор и откройте Центр безопасности Защитника Windows .(Windows Defender Security Center)

- Найдите параметр « Безопасность устройства(Device Security) ».

- Здесь вы должны проверить , включена ли на вашем ПК изоляция ядра(Core Isolation) в режиме виртуализации .(Virtualization)

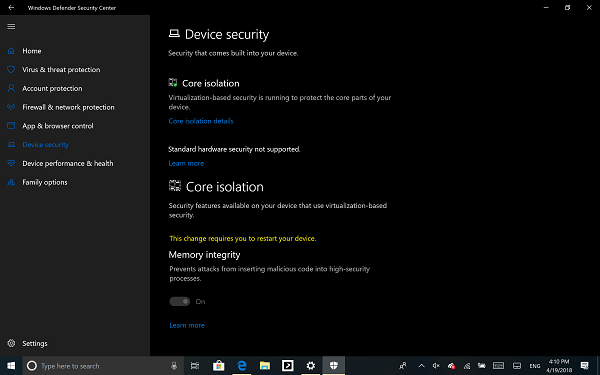

- Изоляция ядра (Core isolation)обеспечивает(y) функции безопасности на основе виртуализации для защиты основных частей вашего устройства.

- Нажмите Детали изоляции (Click)ядра(Core) , и вам будет предложено включить Целостность памяти(Memory Integrity) .

Целостность памяти(Memory integrity) (целостность кода, защищенная гипервизором) — это функция безопасности изоляции ядра(Core) , которая предотвращает вставку вредоносного кода в процессы с высоким уровнем безопасности. Переключите(Toggle) , чтобы включить его.

После включения вам будет предложено перезагрузить компьютер, чтобы полностью включить целостность памяти(Memory Integrity) .

Если позже вы столкнетесь с проблемами совместимости приложений, вам может потребоваться отключить это.

Связанный(Related) : Целостность памяти неактивна или не включается/выключается .

Включить или отключить изоляцию ядра(Core Isolation) и целостность памяти(Memory Integrity) с помощью реестра

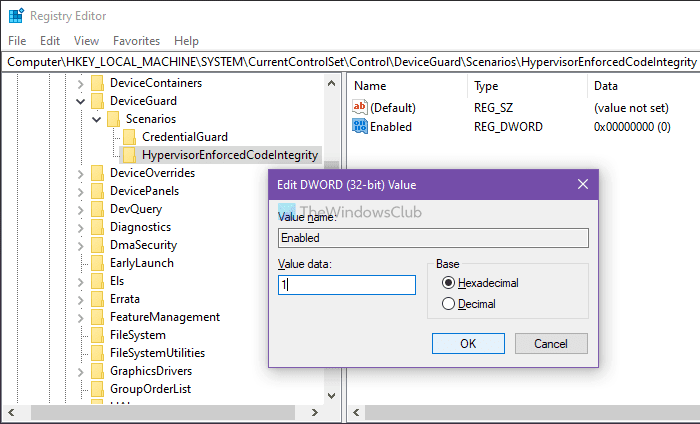

Вы также можете использовать реестр(Registry) , чтобы включить или отключить изоляцию ядра(Core) , целостность памяти с помощью (Memory)редактора реестра(Registry Editor) , выполните следующие действия:

- Нажмите Win+R , чтобы открыть диалоговое окно «Выполнить».

- Введите regedit и нажмите кнопку Enter .

- Нажмите на опцию Да .(Yes)

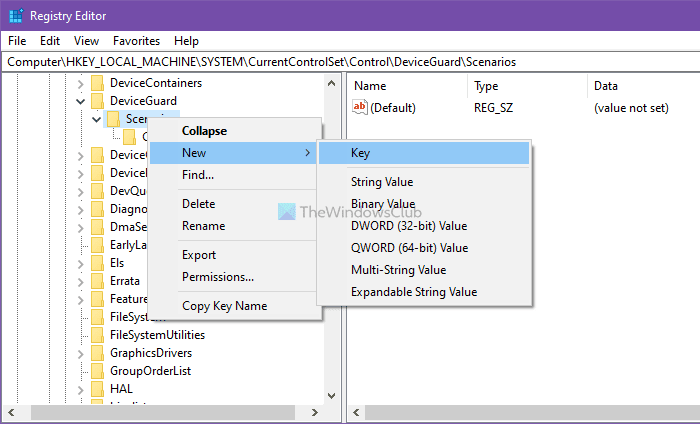

- Перейдите к сценариям(Scenarios) в HKEY_LOCAL_MACHINE .

- Щелкните правой кнопкой мыши « Scenarios > New > Key .

- Назовите его HypervisorEnforcedCodeIntegrity .

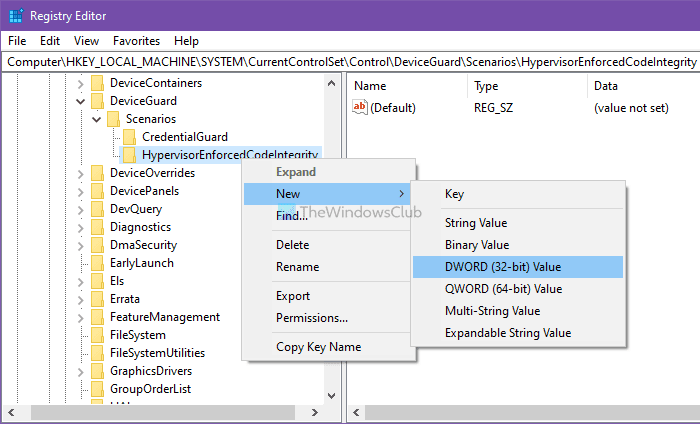

- Щелкните его правой кнопкой мыши> New > DWORD (32-bit) Value .

- Назовите его как Enabled .

- Дважды щелкните по нему, чтобы установить значение(Value) 1 для включения и 0 (1)для(0) отключения.

- Нажмите кнопку ОК(OK) .

- Перезагрузите компьютер.

Чтобы узнать больше об этих шагах, продолжайте читать.

Предостережение:(Precaution: ) прежде чем перейти к шагам REGEDIT , не забудьте создать точку восстановления системы .

Чтобы начать, нажмите Win+R , чтобы открыть диалоговое окно « Выполнить(Run) », введите regedit и нажмите кнопку « Ввод ». (Enter )Если на вашем экране появится приглашение UAC , нажмите « Да(Yes ) », чтобы открыть редактор реестра .

Далее перейдите по следующему пути:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios

Щелкните правой кнопкой мыши ключ Scenarios > New > Key и назовите его HypervisorEnforcedCodeIntegrity .

Затем вам нужно создать значение REG_DWORD . Для этого щелкните правой кнопкой мыши HypervisorEnforcedCodeIntegrity > New > DWORD (32-bit) Value и назовите его Enabled .

По умолчанию он поставляется с данными Value 0 , что означает, что он отключен. Однако, если вы хотите включить эту функцию, дважды щелкните по ней, чтобы установить значение(Value) данных как 1 .

Нажмите кнопку ОК(OK ) и перезагрузите компьютер.

Тем не менее, есть еще два варианта, которые могут быть доступны в зависимости от аппаратного обеспечения вашего ПК.

- Security Processor отображается только в том случае, если у вас есть TPM , доступный с оборудованием вашего ПК. Это дискретные микросхемы, припаянные OEM(OEM) -производителем к материнской плате компьютера . Чтобы получить максимальную отдачу от TPM , OEM -производители должны тщательно интегрировать аппаратное и микропрограммное обеспечение системы с TPM , чтобы отправлять ему команды и реагировать на его ответы. Новые доверенные платформенные модули(TPMs) также могут обеспечивать безопасность и конфиденциальность самого системного оборудования. Поэтому обязательно проверьте все это, если вы покупаете новый компьютер.

- Безопасная загрузка(Secure Boot) предотвращает загрузку вредоносного кода перед вашей ОС. Их трудно взломать, но с безопасной загрузкой об этом позаботятся.

Windows 11/10 также предлагает целостность защищенного кода гипервизора(Hypervisor Protected Code Integrity) ( HVCI ), когда вы начинаете с чистой установки. Те, кто использует старое оборудование, смогут подписаться на обновление после обновления с помощью пользовательского интерфейса в Центре безопасности Защитника Windows(Windows Defender Security Center) ( WDSC ). Это усовершенствование гарантирует, что процесс ядра, проверяющий целостность кода, выполняется в безопасной среде выполнения.

Читать(Read) . Безопасность на основе виртуализации не включена в Windows 11(Virtualization-based Security not enabled in Windows 11) .

Related posts

Включить потенциально Unwanted Applications protection в Windows 10

Как исключить папку из Windows Defender scan в Windows 10

Не могу включить Windows Defender в Windows 10

Как открыть Windows Security Center в Windows 10

Perform Windows Defender Offline Scan на boot time в Windows 11/10

Как увеличить выделенный Video RAM в Windows 11/10

Как использовать встроенные инструменты Charmap and Eudcedit Windows 10

Best бесплатный Timetable software для Windows 11/10

Поворот ON or OFF Настройки защиты на основе репутации в Windows 10

Что такое PPS file? Как конвертировать PPS на PDF в Windows 11/10?

Как увеличить Page File size или виртуальную память в Windows 10

Fix Crypt32.dll не найден или отсутствует ошибка в Windows 11/10

Как открыть и прочитать Small Memory Dump файлы (DMP) в Windows 10

Как создать резервную копию, Move, или Delete PageFile.sys на выключение в Windows 10

Что такое WDAGUtilityAccount в Windows 10? Должен ли я удалить это?

Turn Выкл. Установка Memory Integrity Если Windows не может загрузить драйвер драйвера

Что такое PLS file? Как создать PLS file в Windows 11/10?

Best бесплатно ISO Mounter software для Windows 10

Как включить Windows Defender Periodic Scanning в Windows 10

Что такое Windows.edb file в Windows 10