Как использовать Microsoft Autoruns для Windows 10

Windows Sysinternals Autoruns для Windows(Windows Sysinternals Autoruns for Windows) — один из лучших инструментов для просмотра, мониторинга, контроля и отключения запускаемых программ(disable startup programs) . Этот портативный инструмент при запуске предоставляет полный список всех программ, которые настроены для запуска при запуске Windows. Autoruns — это утилита очистки запуска, похожая на утилиту MSCONFIG(MSCONFIG utility) , но более мощная. MSCONFIG показывает только запуск и сервисы и не проверяет цифровые подписи, а значит, от него можно скрыть что угодно.

Автозапуск для Windows 10

Autoruns не только покажет запускаемые программы, которые находятся в вашей папке автозагрузки(Startup folder) , Run, RunOnce или других разделах реестра(other registry keys) , но также покажет вам в деталях расширения оболочки File Explorer и Internet Explorer , панели инструментов, (Internet Explorer)объекты помощника браузера(Browser Helper Objects) , контекстное меню . элементы, которые запускаются, драйверы(Drivers) , которые запускаются, службы(Services) , элементы Winlogon , кодеки(Codecs) , поставщики WinSock и многое другое! (WinSock)Таким образом, он также работает как редактор контекстного меню и позволяет вам управлять элементами контекстного меню в File Explorer(in File Explorer ) и в Internet Explorer .

Autoruns будет отображать записи из следующего места:

- Вход. (Logon.) Эта запись приводит к сканированию стандартных местоположений автозапуска, таких как папка автозагрузки(Startup) для текущего пользователя и всех пользователей, разделы реестра запуска(Run Registry) и стандартные расположения запуска приложений.

- Исследователь. (Explorer.) Эта запись показывает расширения оболочки проводника(Explorer) , вспомогательные объекты браузера, панели инструментов проводника, активные выполнения установки и ловушки выполнения оболочки.

- Интернет Эксплорер. (Internet Explorer.) Эта запись показывает вспомогательные объекты браузера(Browser Helper Objects) (BHO), панели инструментов и расширения Internet Explorer .

- Услуги. (Services.)Он показывает все службы Windows , настроенные на автоматический запуск при загрузке системы.

- Драйверы. (Drivers.)Это отображает все драйверы режима ядра, зарегистрированные в системе, кроме отключенных.

- Запланированные задачи. (Scheduled Tasks.) Задачи(Task) планировщика заданий настроены на запуск при загрузке или входе в систему.

- Библиотеки AppInit. (AppInit DLLs.) При этом Autoruns показывает библиотеки DLL(DLLs) , зарегистрированные как библиотеки DLL(DLLs) инициализации приложения .

- Загрузка Выполнение(Boot Execute) собственных образов (в отличие от образов Windows ), которые запускаются в начале процесса загрузки.

- Image Hijacks Параметры(Image Hijacks) выполнения файла изображения и автозапуск командной строки.

- Известные библиотеки DLL. (Known DLLs.) Это сообщает о расположении библиотек DLL(DLLs) , которые Windows загружает в приложения, которые на них ссылаются.

- Уведомления Winlogon. (Winlogon Notifications.) Показывает библиотеки DLL(Shows DLLs) , которые регистрируются для уведомления Winlogon о событиях входа в систему.

- Провайдеры Winsock. (Winsock Providers.) Показывает зарегистрированные протоколы Winsock , включая поставщиков услуг Winsock . Вредоносное ПО(Malware) часто устанавливает себя как поставщика услуг Winsock , потому что есть несколько инструментов, которые могут их удалить. Автозапуск может отключить их, но не может удалить.

- Поставщики LSA. (LSA Providers.) Отображает(Shows) регистрацию пакетов аутентификации, уведомлений и безопасности Local Security Authority ( LSA ).

- Драйверы монитора принтера. (Printer Monitor Drivers.) Отображает библиотеки DLL(DLLs) , которые загружаются в службу буферизации печати. Вредоносное ПО(Malware) использовало эту поддержку для автозапуска.

- Боковая панель. (Sidebar.)Отображает гаджеты боковой панели Windows.

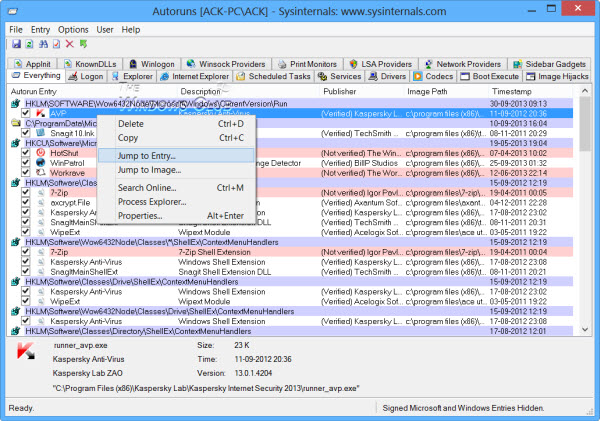

Откройте эту утилиту, щелкнув Autoruns.exe . В разделе « Options > Filter » вы можете сначала выбрать « Проверить подписи кода»(Verify Code Signatures) и « Скрыть подписанные записи Microsoft(Hide Signed Microsoft Entries) » . Проверьте эти два и нажмите кнопку « Повторить сканирование»(Rescan) или F5, чтобы обновить сканирование.

Если вы не хотите, чтобы запись активировалась при следующей загрузке или входе в систему, вы можете отключить или удалить ее. Чтобы отключить запись, снимите с нее флажок. Чтобы удалить его, щелкните правой кнопкой мыши запись и выберите « Удалить(Delete) » .

Меню правой кнопки мыши также позволяет напрямую перейти к соответствующему разделу реестра в реестре Windows(Windows Registry) или к файлу в проводнике(File Explorer) , если вы выберете «Перейти к записи(Jump to Entry) » или «Перейти к изображению(Jump to Image) » соответственно.

Загружаемый пакет также включает эквивалент командной строки, который может выводить в формате CSV(CSV) , Autorunsc.exe .

Autoruns не только проверяет подлинность всего, что загружается в Windows , с помощью криптографических подписей, но также распознает подделанные файлы. Используя Скрыть все записи Microsoft(Hide all the Microsoft entries) , вы также можете обнаружить потенциально нежелательные или опасные записи, Crapware и сторонние автоматически запускаемые образы, которые были добавлены в вашу систему, и легко отключить их с помощью этого замечательного инструмента.

Мы уже видели несколько бесплатных программ для управления автозапуском программ(manage start up programs) . Среди бесплатного программного обеспечения сторонних производителей более чем достаточно WinPatrol ,(Windows – Autoruns) так как он также отслеживает изменения, внесенные в вашу систему. инструмент, чтобы пойти в. Получите его в TechNet .

Related posts

Watch Цифровое телевидение и слушать Radio на Windows 10 с ProgDVB

Ashampoo WinOptimizer - это бесплатное программное обеспечение для оптимизации Windows 10

Best бесплатно Barcode Scanner software для Windows 10

Convert EPUB до MOBI - бесплатные конвертер инструменты для Windows 10

Create Простые заметки с PeperNote для Windows 10

Win Update Stop: отключить Windows Updates на Windows 10

Relocate Установленные программы с использованием Application Mover на Windows 10

Copy Error Codes & Messages From Dialog Boxes в Windows 10

Best бесплатный Molecular Modeling software для Windows 10

Best IP Camera apps для Windows 10 PC and Android Phone

Start Everywhere - Start Menu alternative для Windows 10

RandPass Lite - бесплатный bulk random password generator для Windows 10

Geek Uninstaller - портативный All-In-One Uninstaller для Windows 10

SoftPerfect Cache Relocator для Windows 10

Как редактировать или изменить System Information в Windows 10

Best Free Drawing software для Windows 10, чтобы вывести художник в вас

Как открыть файлы CUE & BIN в Windows 10 с использованием PowerISO

Neat Download Manager для Windows 10 ускорит ваши загрузки

Best Бесплатное программное обеспечение для рисования на экране в ПК Windows 10

Предотвратите приложения от кражи фокуса в Windows 10