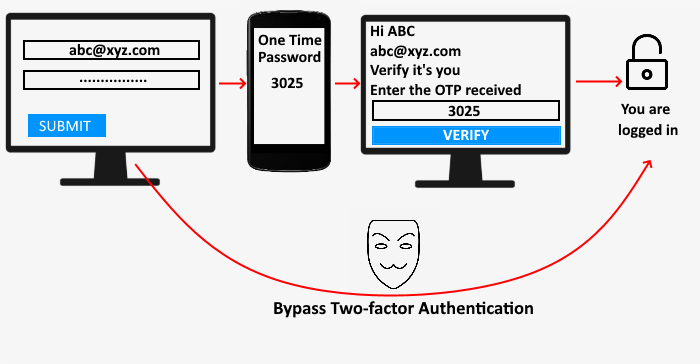

Как хакеры могут обойти двухфакторную аутентификацию

Вы можете подумать, что включение двухфакторной аутентификации в вашей учетной записи делает ее на 100% безопасной. Двухфакторная аутентификация(Two-factor authentication) является одним из лучших способов защиты вашей учетной записи. Но вы можете быть удивлены, узнав, что ваша учетная запись может быть взломана, несмотря на то, что включена двухфакторная аутентификация. В этой статье мы расскажем вам о различных способах, с помощью которых злоумышленники могут обойти двухфакторную аутентификацию.

Что такое двухфакторная аутентификация(Authentication) (2FA)?

Прежде чем мы начнем, давайте посмотрим, что такое 2FA. Вы знаете, что вам нужно ввести пароль, чтобы войти в свою учетную запись. Без правильного пароля вы не сможете войти в систему. 2FA — это процесс добавления дополнительного уровня безопасности к вашей учетной записи. После его включения вы не сможете войти в свою учетную запись, введя только пароль. Вы должны выполнить еще один шаг безопасности. Это означает, что в 2FA веб-сайт проверяет пользователя в два этапа.

Читайте(Read) . Как включить двухэтапную аутентификацию в учетной записи Microsoft(How to Enable 2-step Verification in Microsoft Account) .

Как работает 2ФА?

Давайте разберемся с принципом работы двухфакторной аутентификации. 2FA требует, чтобы вы подтвердили себя дважды. Когда вы введете свое имя пользователя и пароль, вы будете перенаправлены на другую страницу, где вам нужно будет предоставить второе подтверждение того, что вы являетесь реальным человеком, пытающимся войти в систему. Веб-сайт может использовать любой из следующих методов проверки:

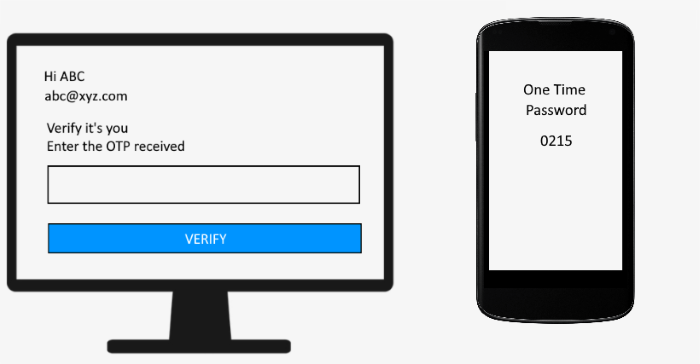

OTP (одноразовый пароль)

После ввода пароля веб-сайт предлагает вам подтвердить свою личность, введя OTP , отправленный на ваш зарегистрированный номер мобильного телефона. После ввода правильного OTP вы можете войти в свою учетную запись.

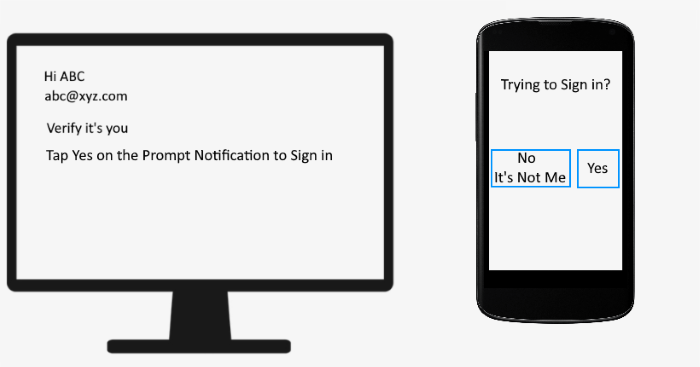

Быстрое уведомление

Оперативное уведомление отображается на вашем смартфоне, если он подключен к Интернету. Вы должны подтвердить себя, нажав на кнопку « Да(Yes) ». После этого вы войдете в свою учетную запись на своем ПК.

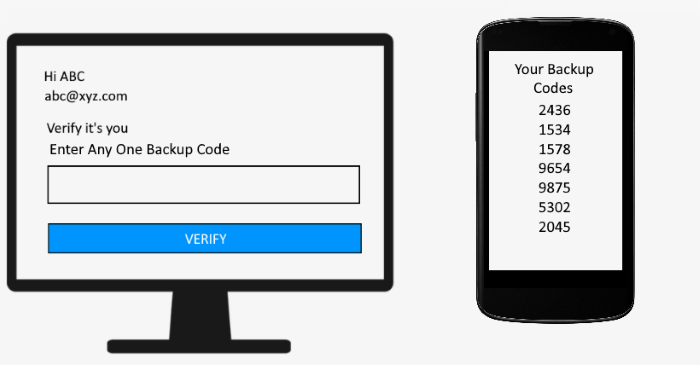

Резервные коды

Резервные(Backup) коды полезны, когда два вышеуказанных метода проверки не работают. Вы можете войти в свою учетную запись, введя любой из резервных кодов, загруженных из вашей учетной записи.

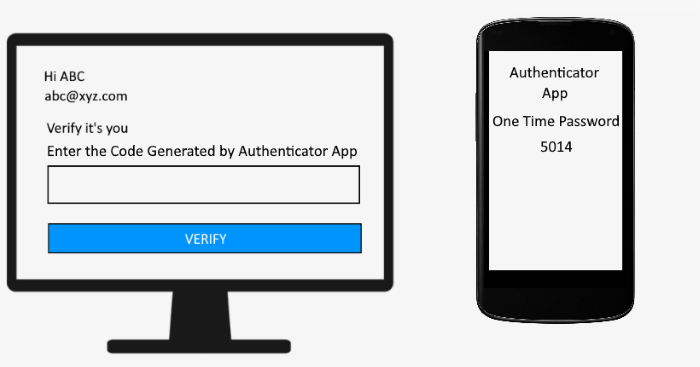

Приложение для аутентификации

В этом методе вы должны подключить свою учетную запись к приложению-аутентификатору. Всякий раз, когда вы хотите войти в свою учетную запись, вы должны ввести код, отображаемый в приложении для проверки подлинности, установленном на вашем смартфоне.

Есть еще несколько методов проверки, которые может использовать веб-сайт.

Читайте(Read) : Как добавить двухэтапную аутентификацию в свою учетную запись Google(How To Add Two-step Verification To Your Google Account) .

Как хакеры могут обойти двухфакторную аутентификацию(Two-factor Authentication)

Несомненно, 2FA делает вашу учетную запись более безопасной. Но есть еще много способов, которыми хакеры могут обойти этот уровень безопасности.

1] Кража файлов cookie(Cookie Stealing) или перехват сеанса(Session Hijacking)

Кража файлов cookie или захват сеанса(Cookie stealing or session hijacking) — это метод кражи файлов cookie сеанса пользователя. Как только хакеру удастся украсть файл cookie сеанса, он может легко обойти двухфакторную аутентификацию. Злоумышленникам известно множество методов захвата, таких как фиксация сеанса, перехват сеанса, межсайтовый скриптинг, атака вредоносного ПО и т. д. Evilginx входит в число популярных фреймворков, которые хакеры используют для проведения атаки «человек посередине». В этом методе хакер отправляет пользователю фишинговую ссылку, которая ведет его на страницу входа через прокси. Когда пользователь входит в свою учетную запись с помощью 2FA, Evilginx фиксирует его учетные данные для входа вместе с кодом аутентификации. Так как OTPистекает после его использования, а также действителен в течение определенного периода времени, нет смысла перехватывать код аутентификации. Но у хакера есть файлы cookie сеанса пользователя, которые он может использовать для входа в свою учетную запись и обхода двухфакторной аутентификации.

2] Генерация дублирующегося кода

Если вы использовали приложение Google Authenticator , вы знаете, что оно генерирует новые коды через определенное время. Google Authenticator и другие приложения для аутентификации работают по определенному алгоритму. Генераторы случайных(Random) кодов обычно начинают с начального значения для генерации первого числа. Затем алгоритм использует это первое значение для генерации остальных кодовых значений. Если хакер сможет понять этот алгоритм, он сможет легко создать дубликат кода и войти в учетную запись пользователя.

3] Грубая сила

Brute Force — это метод генерации всех возможных комбинаций паролей. Время взлома пароля методом полного перебора зависит от его длины. Чем длиннее пароль, тем больше времени потребуется для его взлома. Как правило, коды аутентификации имеют длину от 4 до 6 цифр, хакеры могут попытаться обманным путем обойти 2FA. Но сегодня вероятность успеха атак грубой силы меньше. Это связано с тем, что код аутентификации остается действительным только в течение короткого периода времени.

4] Социальная инженерия

Социальная инженерия — это метод, с помощью которого злоумышленник пытается обмануть разум пользователя и заставляет его вводить свои учетные данные для входа на поддельной странице входа. Независимо от того, знает злоумышленник ваш логин и пароль или нет, он может обойти двухфакторную аутентификацию. Как? Давайте посмотрим:

Рассмотрим первый случай, когда злоумышленник знает ваш логин и пароль. Он не может войти в вашу учетную запись, потому что вы включили 2FA. Чтобы получить код, он может отправить вам электронное письмо с вредоносной ссылкой, вызывая у вас страх, что ваш аккаунт может быть взломан, если вы не предпримете немедленных действий. Когда вы нажмете на эту ссылку, вы будете перенаправлены на страницу хакера, которая имитирует подлинность исходной веб-страницы. Как только вы введете пароль, ваша учетная запись будет взломана.

Теперь давайте возьмем другой случай, когда хакер не знает вашего имени пользователя и пароля. Опять же(Again) , в этом случае он отправляет вам фишинговую ссылку и крадет ваше имя пользователя и пароль вместе с кодом 2FA.

5] ОАут

Интеграция OAuth(OAuth) предоставляет пользователям возможность войти в свою учетную запись, используя стороннюю учетную запись. Это известное веб-приложение, которое использует токены авторизации для подтверждения личности между пользователями и поставщиками услуг. Вы можете рассматривать OAuth как альтернативный способ входа в свои учетные записи.

Механизм OAuth работает следующим образом:

- Сайт A запрашивает у сайта B(Site B) (например , Facebook ) токен аутентификации.

- Сайт B(Site B) считает, что запрос сгенерирован пользователем, и проверяет учетную запись пользователя.

- Затем сайт B(Site B) отправляет код обратного вызова и позволяет злоумышленнику войти в систему.

В приведенных выше процессах мы видели, что злоумышленнику не требуется подтверждать себя через 2FA. Но для того, чтобы этот механизм обхода работал, хакер должен иметь имя пользователя и пароль учетной записи пользователя.

Так хакеры могут обойти двухфакторную аутентификацию учетной записи пользователя.

Как предотвратить обход 2FA?

Хакеры действительно могут обойти двухфакторную аутентификацию, но в каждом методе им требуется согласие пользователей, которое они получают, обманывая их. Без обмана пользователей обход 2FA невозможен. Поэтому(Hence) следует позаботиться о следующих моментах:

- Прежде чем переходить по любой ссылке, пожалуйста, проверьте ее подлинность. Вы можете сделать это, проверив адрес электронной почты отправителя.

- Создайте надежный пароль(Create a strong password) , содержащий комбинацию букв, цифр и специальных символов.

- Используйте(Use) только подлинные приложения для аутентификации, такие как аутентификатор Google , аутентификатор Microsoft и т. д.

- Загрузите(Download) и сохраните резервные коды в надежном месте.

- Никогда не доверяйте фишинговым письмам, которые хакеры используют для обмана пользователей.

- Никому не сообщайте коды безопасности.

- Установите(Setup) ключ безопасности в своей учетной записи, альтернатива 2FA.

- Продолжайте регулярно менять пароль.

Прочтите(Read) : Советы по предотвращению доступа хакеров к вашему компьютеру с Windows(Tips to Keep Hackers out of your Windows computer) .

Вывод

Двухфакторная аутентификация — это эффективный уровень безопасности, защищающий вашу учетную запись от взлома. Хакеры всегда хотят получить возможность обойти 2FA. Если вы знаете о различных механизмах взлома и регулярно меняете свой пароль, вы можете лучше защитить свою учетную запись.

Related posts

Как включить Two-Factor Authentication в Discord

Как правильно настроить параметры восстановления и резервного копирования для двухфакторной аутентификации

Как установить Drupal с помощью WAMP на Windows

Best Software & Hardware Bitcoin Wallets для Windows, iOS, Android

Setup Internet Radio Station бесплатно на Windows PC

Automate.io - бесплатная альтернатива automation tool and IFTTT

Приложение Session Messaging предлагает сильную безопасность; Требуется номер No phone!

Как Encrypt и добавьте пароли до документов LibreOffice

Как создать Самозаверяющие SSL Certificates в Windows 10

Лучшие возможности в LibreOffice Calc

Best Laptop Tables купить онлайн

Online Reputation Management Tips, Tools & Services

Что такое Virtual Credit Cards и как и где вы их получаете?

Лучшие инструменты для отправки SMS бесплатно с вашего компьютера

Microsoft Identity Manager: Особенности, Download

Cyber Monday & Black Friday Sale Советы по магазинам Вы хотите следовать

Что такое Magnet link и как открыть Magnet link S в браузере

Disqus comment коробка не загружается или показ на веб-сайт

Zip file слишком большая ошибка при загрузке файлов из DropBox

Best Laptop Backpacks для Men and Women