Как узнать, взломан ли мой компьютер и что делать дальше

Иногда вместо того, чтобы использовать теорию логики и рассуждений, мы следуем своему внутреннему чутью, чтобы понимать вещи инстинктивно. Взлом(Hacking) является одним из таких случаев, когда можно следовать этому принципу. Мы знаем, что хакеры могут получить доступ к вашим устройствам неожиданным образом и проявить себя в различных аватарах, о которых мы можем не знать. IRC - клиенты(Clients) , трояны(Trojans) , бэкдоры — некоторые из вредоносных программ, которые используются для взлома компьютеров. Меньшее, что мы можем сделать, это найти некоторые возможные индикаторы того, что нас могли взломать, а затем принять какие-то быстрые меры против этого. Вот как вы можете узнать , был ли взломан ваш компьютер с Windows(Windows computer has been hacked) .

Как узнать, взломан ли мой компьютер?

Вы знаете, что ваш компьютер был взломан и скомпрометирован, если вы видите следующие признаки:

- Ваши сетевые пароли или настройки были изменены

- Пароли локальных учетных записей вашего компьютера были изменены или вы видите новые учетные записи пользователей(User)

- Вы видите странные посты, «сделанные вами» в своих социальных лентах. Или, может быть, ваши « Друзья(Friends) » получают неприемлемые сообщения якобы от вас.

- Ваши друзья сообщают о получении от вас странного спама или электронных писем.

- Вы обнаружите, что на вашем компьютере были установлены новые программы или панели инструментов.

- Вы получаете сообщения от поддельного антивируса или другого мошеннического программного обеспечения.(rogue software)

- Ваша скорость интернета(Internet) стала вялой и медленной

- Наблюдается заметное увеличение сетевой(Network) активности.

- Ваш брандмауэр(Firewall) занят блокировкой нескольких запросов на внешнее подключение

- Ваше программное обеспечение безопасности отключено.

- Домашняя страница или поисковая система браузера по умолчанию были взломаны

- Ваша мышь перемещается автоматически, чтобы сделать выбор

- Вы начинаете получать звонки из вашего банка(Bank) , кредитной(Credit Card) компании, интернет-магазина(Online Store) о неуплате, падении банковского счета, неожиданных непогашенных остатках или покупках.

Давайте рассмотрим некоторые из этих знаков подробно, без определенного порядка.(Let us take a look at some of these signs in detail, in no specific order.)

Смена паролей в сети

Если вы заметили, что один или несколько ваших онлайн-паролей внезапно изменились, вас, скорее всего, взломали. Здесь обычно происходит то, что жертва неосознанно отвечает на фишинговое электронное письмо(Phishing email) , выглядящее как подлинное , которое якобы якобы отправлено сервисом, но заканчивается измененным паролем. Хакер собирает информацию для входа в систему, входит в систему, меняет пароль и использует службу для кражи денег у жертвы или ее знакомых. Узнайте, как избежать фишинга и атак(avoid Phishing Scams and Attacks) , и примите меры для предотвращения кражи личных данных в Интернете(Online Identity Theft) .

В качестве меры по устранению повреждений вы можете немедленно уведомить все свои контакты о компрометации учетной записи. Во- вторых(Second) , немедленно свяжитесь с онлайн-сервисом, чтобы сообщить о скомпрометированном аккаунте. Большинство онлайн-сервисов знают о такого рода злонамеренных действиях и обладают необходимой силой и опытом, чтобы восстановить нормальное состояние и вернуть учетную запись под свой контроль с новым паролем. Вы можете восстановить взломанные учетные записи Microsoft, учетные записи(Microsoft Accounts) Google , учетные записи(Google Accounts) Facebook ,(Facebook account) учетные записи Twitter(Twitter account) и т. д., используя правильно установленную процедуру.

Сумма(Amount) отсутствует на вашем банковском счете

В случае неудачи вы можете потерять все свои деньги, если хакер получит доступ к вашей личной информации ( кредитной карте(Credit Card) , реквизитам интернет-банка и т. д.). (Online Banking)Чтобы избежать этого, включите оповещения о транзакциях, которые отправляют вам текстовые оповещения, когда происходит что-то необычное. Многие финансовые учреждения позволяют вам устанавливать пороговые значения суммы транзакций, и если порог будет превышен или перевод будет осуществлен в другую страну, вы будете предупреждены. Было бы неплохо следовать этим советам по онлайн-банкингу(Online Banking Tips) .

Поддельные антивирусные сообщения

Поддельные(Fake) предупреждающие сообщения антивируса — один из самых верных признаков того, что ваша система скомпрометирована. Нажатие «Нет» или «Отмена» для остановки фальшивого сканирования на вирусы не приносит никакой пользы, поскольку ущерб уже нанесен. Эти программы часто используют неисправленное программное обеспечение, такое как среда выполнения Java(Java Runtime Environment) , для взлома вашей системы.

Частые случайные всплывающие окна

Эта проблема в основном связана с вашими браузерами и указывает на то, что на вашем компьютере установлено нежелательное программное обеспечение или вредоносное ПО, поскольку веб-сайты обычно не создают вредоносных всплывающих окон .

Перенаправленный поиск в Интернете(Internet) или домашняя страница

Общеизвестно, что большинство хакеров зарабатывают на жизнь, перенаправляя ваш браузер не на тот адрес, который вы хотели бы посетить. Это, безусловно, потому, что хакеру платят за то, что ваши клики появляются на чужом веб-сайте, часто это те, кто не знает, что клики на их сайт происходят из-за злонамеренного перенаправления.

Вы часто можете обнаружить или точно определить этот тип вредоносного ПО, просто введя несколько связанных, очень распространенных слов в строку поиска популярных поисковых систем и проверив, появляются ли результаты, относящиеся к вашему поиску, или нет. Отправленный и возвращенный трафик на скомпрометированном компьютере всегда будет заметно отличаться от нескомпрометированного компьютера.

Является ли ваш компьютер узлом ботнета?

Ботнеты — это сети скомпрометированных компьютеров, контролируемые удаленными злоумышленниками для выполнения таких незаконных задач, как рассылка спама или атака на другие компьютеры. Возможно, ваш компьютер был скомпрометирован и действует как Node .

СОВЕТ(TIP) : Прежде чем продолжить, вы можете прочитать наш пост — Зачем кому-то взламывать мой компьютер(Why would someone want to hack my computer) ?

Что делать, если ваш компьютер взломали?

1] Если вы чувствуете, что ваш ПК с Windows мог быть взломан, вам следует отключиться от Интернета(Internet) , загрузиться в безопасном режиме(boot into Safe Mode) и запустить полную глубокую проверку вашего антивирусного программного обеспечения(antivirus software) . Если ваше программное обеспечение безопасности было отключено, используйте хороший антивирусный сканер по требованию(on-demand antivirus scanner) . и запустить его с внешнего диска или USB .

2] Вы также можете использовать специализированные инструменты, такие как Norton Power Eraser, анти -хакерское программное обеспечение или один из этих инструментов для удаления ботнетов .

2] Вы можете удалить поддельные панели инструментов из браузера, используя хорошее программное обеспечение для удаления Browser Hijacker(Browser Hijacker Removal software) .

3] Откройте (Open)панель управления(Control Panel) и удалите программы, которые могут выглядеть подозрительно.

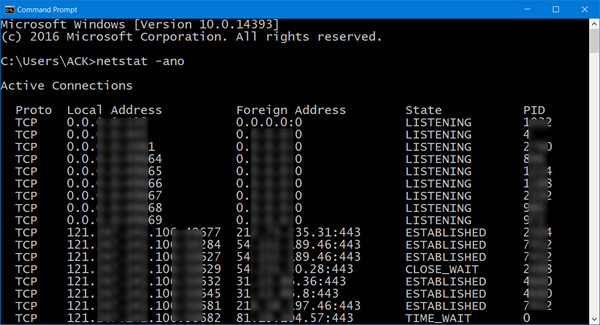

4] Когда вы подключены к Интернету(Internet) , откройте командную строку(Command Prompt) , введите следующую команду и нажмите Enter :

netstat –ano

- -параметр перечисляет все соединения компьютера и прослушивающие порты

- Параметр -n отображает адреса и номера портов

- Параметр -o выводит идентификатор процесса, ответственного за соединение.

С первого взгляда ИТ-администратор сможет следить за вашими открытыми портами(Ports) и сетевой активностью, происходящей в системе.

Проверьте(Check) наличие подозрительных соединений. Обратите внимание на любое соединение с надписью «Установлено» и номером PID и убедитесь, что все такие соединения являются действительными соединениями. При необходимости нажмите Ctrl+Shift+Esc , чтобы вызвать диспетчер задач(Task Manager) . Затем переместите курсор мыши на вкладку «Процессы» и нажмите вкладку «Вид», выберите столбцы и проверьте столбец PID идентификатора процесса . (Process Identifier PID)Мгновенно будет отображаться полный список номеров PID . Найдите число, которое вы записали несколько минут назад, в окне CMD . Если вы сомневаетесь, завершите процесс.

5] Установите инструмент мониторинга пропускной способности,(bandwidth monitoring tool) чтобы вы могли следить за своим использованием. Используйте Packet Sniffing Tools для перехвата и регистрации сетевого трафика.

Постоянно обновляйте операционную систему и установленное программное обеспечение, чтобы закрыть все уязвимости в программном обеспечении, и используйте хорошее программное обеспечение для обеспечения безопасности(security software) . Крайне важно быть в курсе этих событий, поскольку в сегодняшнем мире угроз ни одно антивирусное программное обеспечение не обеспечивает 100-процентного спокойствия. Для борьбы с этим следует использовать программы защиты от вредоносных программ, которые отслеживают поведение программ — эвристики(Heuristics) — для обнаружения ранее нераспознанных вредоносных программ. Другие программы, использующие виртуализированные среды, VPN , антихакерское программное обеспечение и программное обеспечение для обнаружения сетевого трафика, также могут быть развернуты для использования.

6] Используйте(Make) Detekt , бесплатное программное обеспечение для защиты от слежки для (Detekt)Windows .

Вот несколько советов, которые помогут вам защитить ваш компьютер с Windows от хакеров(tips that will help you keep Hackers out of your Windows computer) .(Here are some tips that will help you keep Hackers out of your Windows computer.)

Если вам нужна дополнительная помощь, ознакомьтесь с этим Руководством по удалению вредоносных программ(Malware Removal Guide) . Вы также можете прочитать этот пост под названием « Как узнать, есть ли на вашем компьютере вирус»(how do you tell if your computer has a virus) .

Related posts

Узнайте Computer RAM, Graphics Card/Video memory Windows 10 ПК

10 полезных Computer Mouse Tricks для Windows 11/10

3 способа взять Photo or Video на хромин

Как Detect Computer & Email Monitoring или Spying Software

Flat Panel Display Technology Demystified: TN, IPS, VA, OLED и многое другое

7 Quick Fixes, когда Minecraft Keeps Crashing

Как получить Rid Yahoo Search в Chrome

Как разделить Screen на хромин

Как открыть File с No Extension

Как найти Memories на Facebook

Можете ли вы изменить свой Twitch Name? Да, но Be Careful

Как Download and Install Peacock на Firestick

Не может Schedule Uber в Advance? Вот что делать

Как вернуть Game на Steam

4 Ways Чтобы найти лучший Интернет Options (ISPs) в вашем районе

Как Search Facebook Friends от Location, Job или School

OLED vs Microled: Если вы ждать?

Как Mute Someone на Discord

Как Fix Disney Plus Error Code 83

Как использовать Discord Spoiler Tags