Как защититься от атак и инфекций программ-вымогателей и предотвратить их

В этом руководстве по предотвращению и защите от программ- (Ransomware)вымогателей(Ransomware) рассматривается предотвращение программ-вымогателей, а также шаги, которые вы можете предпринять, чтобы заблокировать и предотвратить программы- вымогатели(Ransomware) , новое вредоносное ПО, о котором пишут все новости по неправильным причинам.

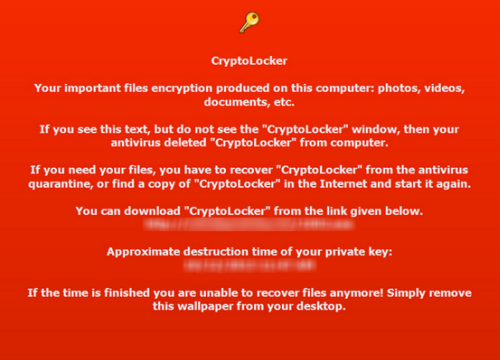

Снова(Time) и снова мы узнаем об угрозах и новых вариантах вредоносных программ, таких как программы- вымогатели(Ransomware) , которые представляют опасность для пользователей компьютеров. Вирус-вымогатель блокирует доступ к файлу или вашему компьютеру и требует, чтобы создателю был выплачен выкуп за восстановление доступа, который обычно разрешается с помощью анонимного предоплаченного денежного ваучера или биткойнов(Bitcoin) . Одной из конкретных программ-вымогателей, которая в последнее время привлекла внимание, является Cryptolocker , помимо программы-вымогателя ФБР(FBI) , Crilock & Locker .

Особенность программы-вымогателя заключается в том, что она может прийти сама по себе (часто по электронной почте) или через бэкдор или загрузчик, привнесенный в качестве дополнительного компонента. Ваш компьютер может быть заражен программой-вымогателем, когда вы нажимаете на вредоносную ссылку в электронном письме, мгновенном сообщении, на сайте социальной сети или на взломанном веб-сайте, или если вы загружаете и открываете вредоносное вложение электронной почты. Более того, как и пресловутый вирус, он может остаться незамеченным большинством антивирусных программ. И даже если ваше антивирусное программное обеспечение может удалить программу-вымогатель, много раз вы просто останетесь с кучей заблокированных файлов и данных!

Как предотвратить программы-вымогатели

Хотя ситуация тревожная и исход в большинстве случаев фатальный, если вы не соблюдаете правила автора вредоносного ПО — поскольку зашифрованные файлы могут быть повреждены без возможности восстановления — вы можете принять определенные превентивные меры, чтобы предотвратить проблему. Вы можете предотвратить шифрование программ-вымогателей! Давайте рассмотрим некоторые шаги по предотвращению(Ransomware prevention steps) программ-вымогателей , которые вы можете предпринять. Эти шаги помогут вам заблокировать и предотвратить программы-вымогатели(Ransomware) .

Обновленная ОС и программное обеспечение безопасности(Updated OS & security software)

Само собой разумеется, что вы используете полностью обновленную современную операционную систему(fully updated modern operating system) , такую как Windows 10/8/7, хорошее антивирусное программное обеспечение(antivirus software) или Internet Security Suite(good antivirus software or an Internet Security Suite) , а также обновленный безопасный браузер(updated secure browser) и обновленный почтовый клиент(updated email client) . Настройте почтовый клиент на блокировку файлов .exe(block .exe files) .

Авторы вредоносных программ(Malware) считают пользователей компьютеров с устаревшими версиями ОС легкой мишенью. Известно, что они обладают некоторыми уязвимостями, которые эти печально известные преступники могут использовать, чтобы незаметно проникнуть в вашу систему. Так что исправьте или обновите свое программное обеспечение. Используйте авторитетный пакет безопасности. Всегда рекомендуется запускать программу, которая сочетает в себе антивирусное программное обеспечение и программный брандмауэр, чтобы помочь вам идентифицировать угрозы или подозрительное поведение, поскольку авторы вредоносных программ часто рассылают новые варианты, чтобы попытаться избежать обнаружения. Возможно, вы захотите прочитать этот пост о трюках программ-вымогателей и поведении браузера.

Прочтите о защите от программ-вымогателей в Windows 10(Ransomware protection in Windows 10) .(Read about Ransomware protection in Windows 10.)

Резервное копирование данных(Back up your data)

Вы, безусловно, можете свести к минимуму ущерб, причиненный в случае заражения вашей машины программами- вымогателями(Ransomware) , регулярно создавая резервные копии(regular backups) . На самом деле Microsoft сделала все возможное и заявила, что резервное копирование — лучшая защита от программ-вымогателей , включая Cryptolocker.

Никогда не нажимайте на неизвестные ссылки и не загружайте вложения из неизвестных источников.(Never click on unknown links or download attachments from unknown sources)

Это важно. Электронная почта(Email) — это общий вектор, используемый программами - вымогателями(Ransomware) для доступа к вашему компьютеру. Поэтому никогда не нажимайте на ссылки, которые могут показаться вам подозрительными. Даже если у вас есть 1% сомнений – не сомневайтесь! То же самое относится и к вложениям. Вы, безусловно, можете загружать вложения, которые вы ожидаете от друзей, родственников и коллег, но будьте очень осторожны с переадресацией почты, которую вы можете получить даже от своих друзей. Небольшое правило, которое следует помнить в таких случаях: если сомневаетесь – НЕ ДЕЛАЙТЕ(If in doubt – DONT) ! Ознакомьтесь с мерами предосторожности при открытии вложений электронной почты(when opening email attachments) или перед переходом по веб-ссылкам(clicking on web links) .

RansomSaver — очень полезная надстройка для Microsoft Outlook , которая обнаруживает и блокирует электронные письма, к которым прикреплены файлы вредоносных программ-вымогателей.

Показать скрытое расширение файла(Show hidden file-extension)

Один файл, который служит маршрутом входа для Cryptolocker , имеет расширение «.PDF.EXE». Вредоносные программы(Malware) любят маскировать свои файлы .exe под безобидные файлы .pdf . Файлы .doc или .txt. Если вы включите эту функцию для просмотра полного расширения файла, вам будет проще обнаруживать подозрительные файлы и удалять их в первую очередь. Чтобы отобразить скрытые расширения файлов, сделайте следующее:

Откройте панель управления(Control Panel) и найдите « Свойства (Options)папки(Folder) » . На вкладке « Вид(View) » снимите флажок « Скрыть расширения для известных типов файлов(Hide extensions for known file types) » .

Click Apply > OK.Теперь, когда вы проверяете свои файлы, имена файлов всегда будут отображаться с такими расширениями, как .doc , .pdf , .txt и т. д. Это поможет вам увидеть настоящие расширения файлов.

Disable files running from AppData/LocalAppData folders

Попробуйте создать и применить правила в Windows или использовать какое -либо программное обеспечение для предотвращения вторжений , чтобы запретить определенное заметное поведение, используемое несколькими программами- вымогателями(Ransomware) , включая Cryptolocker , для запуска своего исполняемого файла из папок данных приложения(App Data) или локальных данных приложения . (Local App Data)Cryptolocker Prevention Kit(Cryptolocker Prevention Kit) — это инструмент, созданный компанией Third Tier , который автоматизирует процесс создания групповой политики(Group Policy) для отключения файлов, запускаемых из папок App Data и Local App Data , а также для отключения запуска исполняемых файлов из папки Temp .каталог различных утилит для распаковки.

Белый список приложений(Application whitelisting)

Белый список приложений — это хорошая практика, которую используют большинство ИТ-администраторов для предотвращения запуска несанкционированных исполняемых файлов или программ в их системе. Когда вы сделаете это, в вашей системе будет разрешено запускать только программное обеспечение, внесенное вами в белый список, в результате чего неизвестные исполняемые файлы, вредоносные программы или программы-вымогатели просто не смогут работать. Посмотрите, как добавить программу в белый список .

Отключить SMB1(Disable SMB1)

SMB или Server Message Block — это сетевой протокол обмена файлами, предназначенный для обмена файлами, принтерами и т. д. между компьютерами. Существует три версии: блок сообщений сервера(Server Message Block) ( SMB ) версии 1 ( SMBv1 ), SMB версии 2 ( SMBv2 ) и SMB версии 3 ( SMBv3 ). Рекомендуется отключить SMB1 из соображений безопасности.

Используйте AppLocker(Use AppLocker)

Используйте(Use) встроенную функцию Windows AppLocker , чтобы запретить пользователям устанавливать или запускать приложения Магазина Windows(prevent Users from installing or running Windows Store Apps ) и контролировать, какое программное обеспечение должно запускаться . Вы можете соответствующим образом настроить свое устройство, чтобы снизить вероятность заражения программой-вымогателем Cryptolocker .

Вы также можете использовать его для борьбы с программами-вымогателями, блокируя неподписанные исполняемые файлы в таких местах, как программы-вымогатели:

- <профиль пользователя>AppDataLocalTemp

\AppData\Local\Temp\ * AppDataLocalTemp**

Этот пост расскажет вам, как создавать правила с помощью AppLocker(create rules with AppLocker) для исполняемого файла и добавлять приложения в белый список.

Использование ЭМЕТ(Using EMET)

Набор инструментов Enhanced Mitigation Experience Toolkit защищает компьютеры Windows от кибератак и неизвестных эксплойтов. Он обнаруживает и блокирует методы эксплуатации, которые обычно используются для эксплуатации уязвимостей, связанных с повреждением памяти. Он не позволяет эксплойтам сбрасывать Trojan , но если вы нажмете открыть файл, он не сможет помочь. ОБНОВЛЕНИЕ(UPDATE) : этот инструмент сейчас недоступен. Windows 10 Fall Creators Update будет включать EMET как часть Защитника Windows(Windows Defender) , поэтому пользователям этой ОС не нужно его использовать.

Защитить основную загрузочную запись

Защитите главную загрузочную запись(Master Boot Record) вашего компьютера с помощью фильтра MBR(MBR Filter) .

Отключить протокол удаленного рабочего стола(Disable Remote Desktop Protocol)

Большинство программ- вымогателей(Ransomware) , включая вредоносное ПО Cryptolocker , пытаются получить доступ к целевым компьютерам через протокол удаленного рабочего стола(Remote Desktop Protocol) ( RDP ), утилиту Windows , которая разрешает удаленный доступ к вашему рабочему столу. Итак, если вы обнаружите, что RDP вам не нужен, отключите удаленный рабочий стол(disable remote desktop) , чтобы защитить свой компьютер от File Coder и других эксплойтов RDP .

Отключить узел сценариев Windows(Disable Windows Scripting Host)

Семейства вредоносных программ(Malware) и программ-вымогателей часто используют WSH для запуска файлов .js или .jse для заражения вашего компьютера. Если вам не нужна эта функция, вы можете отключить Windows Scripting Host , чтобы оставаться в безопасности.

Используйте средства предотвращения или удаления программ-вымогателей(Use Ransomware prevention or removal tools)

Используйте хорошее бесплатное программное обеспечение для защиты от программ-вымогателей(free anti-ransomware software) . BitDefender AntiRansomware и RansomFree — одни из хороших. Вы можете использовать RanSim Ransomware Simulator , чтобы проверить, достаточно ли защищен ваш компьютер.

Kaspersky WindowsUnlocker может быть полезен, если программа- вымогатель(Ransomware) полностью блокирует доступ к вашему компьютеру или даже ограничивает доступ к избранным важным функциям, поскольку он может очистить реестр(Registry) , зараженный программой-вымогателем .

Если вы сможете идентифицировать программу-вымогатель , это может немного упростить задачу, поскольку вы сможете использовать инструменты расшифровки программы-вымогателя, которые могут быть доступны для этой конкретной программы-вымогателя.(If you can identify the ransomware, it can make things a bit easier as you can use the ransomware decryption tools that may be available for that particular ransomware.)

Вот список бесплатных инструментов(Ransomware Decryptor Tools) для расшифровки программ-вымогателей , которые помогут вам разблокировать файлы.

Немедленно отключитесь от Интернета(Disconnect from the Internet immediately)

Если вы подозреваете файл, действуйте быстро, чтобы остановить его связь с C&C-сервером до того, как он завершит шифрование ваших файлов. Для этого просто немедленно отключитесь от Интернета(Internet) , Wi(WiFi) -Fi или сети(Network) , потому что процесс шифрования требует времени, поэтому, хотя вы не можете свести на нет эффект программ- вымогателей(Ransomware) , вы, безусловно, можете уменьшить ущерб.

Используйте восстановление системы, чтобы вернуться в заведомо чистое состояние(Use System Restore to get back to a known-clean state)

Если на вашем компьютере с Windows включено восстановление системы , на чем я настаиваю, попробуйте вернуть вашу систему в известное чистое состояние. Это не надежный метод, однако в некоторых случаях он может помочь.

Установите часы BIOS назад(Set the BIOS clock back)

Большинство программ- вымогателей(Ransomware) , включая Cryptolocker или программу- вымогатель ФБР , предлагают крайний срок или срок, в течение которого вы можете произвести платеж. При продлении цена на ключ дешифрования может значительно возрасти, причем — даже торговаться нельзя. По крайней мере, вы можете попробовать «обыграть часы», установив часы BIOS обратно на время до того, как истечет окно крайнего часа. Единственный выход, когда все уловки терпят неудачу, так как это может помешать вам заплатить более высокую цену. Большинство программ-вымогателей предлагают вам период от 3 до 8 дней и могут потребовать до 300 долларов США или более за ключ для разблокировки ваших заблокированных файлов данных.

Хотя большинство целевых групп программ-вымогателей находились в США и Великобритании, географических ограничений не существует. Это может затронуть любого — и с каждым днем обнаруживается все больше и больше вредоносных программ-вымогателей . Поэтому примите некоторые меры, чтобы предотвратить проникновение программ-вымогателей на ваш компьютер. В этом посте немного больше говорится об атаках программ-вымогателей и часто задаваемых вопросах(Ransomware Attacks & FAQ) .

(While most of the targeted groups by Ransomware have been in the US and the UK, there exists no geographical limit. Anyone can be affected by it – and with every passing day, more and more ransomware malware is being detected. So take some steps to prevent Ransomware from getting onto your computer. This post talks a little more about Ransomware Attacks & FAQ.)

Теперь прочитайте: (Now read:) Что делать после атаки программ-вымогателей(What to do after a Ransomware attack) .

Related posts

Download Windows Command Reference PDF Guide от Microsoft

Download Quick Start Guide до Windows 10 от Microsoft

Как переключиться с Windows Phone на iPhone: Step от Step Guide

Microsoft Edge Deployment Guide для Business

Microsoft Word tutorial для начинающих - Guide о том, как использовать его

Начинающие Guide для оптимизации Windows 10 для лучшей производительности

Как работает Does WhatsApp? (Руководство для начинающих)

Добавить Printer в Windows 10 [Руководство]

Как удалить Virus из Android Phone (Guide)

Download Microsoft Edge browser Quick Start Guides

Guide для Parents для предотвращения Teen VAMPING

4 Ways Для исправления курсора мыши исчезает [Руководство]

Как сделать Google Form: Complete Guide

Как установить Steam and Manage Steam Games (Ultimate Guide)

Как играть в Pokémon Go на ПК? (Step-by-Step Guide)

Fix Spotify Web Player не Working (Step за шагом Guide)

Group Policy Settings Reference Guide для Windows 10

Download Windows 10 Guides для Beginners от Microsoft

Как Delete Win Setup Files в Windows 10 [Руководство]

Быстро Clear All Cache в Windows 10 [Ultimate Guide]