Как обнаружить программное обеспечение для мониторинга компьютеров и электронной почты или шпионское ПО

Если вы системный администратор, то наблюдение за электронной почтой ваших сотрудников и использованием ПК является довольно распространенной задачей, что позволяет вам контролировать производительность, а также следить за тем, чтобы в вашу сеть не попадали опасные файлы. То же самое относится и к родителям(applies to parents) и учителям, которые могут захотеть следить за использованием компьютера ребенком в целях его безопасности.

К сожалению, бывают случаи, когда программное обеспечение для мониторинга не приветствуется или не ценится. Хакеры, шпионы или слишком продвинутые ИТ-администраторы могут раздвинуть границы слишком далеко. Если вы беспокоитесь о своей конфиденциальности(worried about your privacy) , вы можете научиться обнаруживать программное обеспечение для мониторинга компьютеров и электронной почты или шпионское ПО, выполнив следующие действия.

Мониторинг дома, в школе или на работе(Monitoring at Home, School, or Work)

Прежде чем вы начнете рассматривать, как обнаруживать определенные типы мониторинга компьютеров и электронной почты, вам может потребоваться определить свои права. Ваши права на беспрепятственный доступ в Интернет, к электронной почте или к общему использованию ПК могут быть намного ниже, хотя это не означает, что не существует непреодолимых границ(boundaries that can’t be crossed) .

Вы можете не владеть оборудованием, и в зависимости от вашего контракта ваш работодатель или учебное заведение могут иметь право регистрировать любые данные об использовании вашего ПК. Хотя есть способы отслеживать это, вы не сможете остановить или обойти это. То же самое относится и к образовательным учреждениям, где вероятен строгий контроль за использованием ПК и Интернета.

Однако это совершенно другой сценарий для персонального ПК в домашней сети. Ваш компьютер, ваши правила — если только это не ваше оборудование. Родители, например, могут установить программное обеспечение для мониторинга, чтобы обезопасить своих детей, но то же самое могут сделать и жестокие партнеры или злонамеренные хакеры, находящиеся за тысячи миль от них.

Будь то дома, в школе или в офисе, есть несколько способов проверить типичный вид мониторинга компьютера или электронной почты, который может иметь место.

Проверка программного обеспечения для мониторинга электронной почты(Checking for Email Monitoring Software)

Если вы хотите проверить мониторинг электронной почты, сначала подумайте, используете ли вы личную, корпоративную или учебную учетную запись электронной почты. Для корпоративных или образовательных учетных записей системный администратор, вероятно, имеет право доступа к вашей электронной почте в любой момент, при этом все электронные письма направляются через защищенный сервер, который он также может контролировать.

Если это так, вы всегда(always) должны предполагать, что ваши электронные письма каким-то образом отслеживаются. Это может быть активный мониторинг, когда каждое электронное письмо проверяется и регистрируется, или мониторинг может быть менее конкретным, когда информация о том, когда вы отправляете и получаете электронные письма (а также о получателях или отправителях), регистрируется отдельно.

Даже при менее активном мониторинге администратор корпоративной или образовательной учетной записи электронной почты может сбросить ваш пароль для доступа к вашей электронной почте в любой момент.

Проверка заголовков электронной почты(Checking Email Headers)

Обычно вы можете определить, перенаправляются ли ваши электронные письма через корпоративный почтовый сервер, просматривая заголовки(headers for emails) получаемых вами электронных писем. Например, в Gmail вы можете просмотреть заголовки, открыв электронное письмо и выбрав значок меню из трех точек(three-dots menu icon ) в правом верхнем углу. Из вариантов выберите параметр « Показать оригинал(Show Original ) ».

Глядя на заголовки, заголовок Received покажет, откуда пришло электронное письмо и какой сервер электронной почты используется. Если электронная почта маршрутизируется через корпоративный сервер или сканируется фильтром, вы можете предположить, что электронная почта регистрируется (или может быть) зарегистрирована и отслеживается.

Использование прокси-серверов(Using Proxy Servers)

Если вы используете настольный почтовый клиент, такой как Microsoft Outlook , возможно, ваши электронные письма отслеживаются через прокси-сервер. Прокси-сервер можно использовать для регистрации определенных данных, а также для пересылки их на другие серверы.

Вы можете проверить настройки прокси-сервера в Windows 10 в меню « Настройки Windows(Windows Settings) » (если у вас есть доступ к этому).

- Чтобы начать, щелкните правой кнопкой мыши меню « Пуск(Start) » и выберите параметр(Settings) «Настройки ».

- В настройках Windows выберите Сеть и Интернет(Network & Internet) > Прокси( Proxy) . Если вы используете прокси-сервер, это будет указано в разделе « Использовать прокси-сервер(Use a proxy server) ».

Также возможно, что настройки вашего почтового ящика Outlook предназначены для маршрутизации через сервер электронной почты через определенный прокси-сервер. Это настраивается, когда почтовый ящик вашей учетной записи добавляется в Outlook , который для корпоративных устройств, скорее всего, настраивается автоматически.

К сожалению, единственный способ проверить это (без доступа администратора) — это отправлять и получать электронные письма между личной учетной записью и учетной записью, которая, как вы подозреваете, отслеживается. Отслеживая заголовки электронной почты, вы можете определить, используется ли прокси-сервер с использованием заголовков Received или X-Forwarded-For .

Проверка программного обеспечения для мониторинга(Checking for Monitoring Software)

Более типичный метод цифрового мониторинга — это программное обеспечение, установленное на вашем ПК, отслеживающее вашу активность в Интернете, используемое вами программное обеспечение и даже использование вашего микрофона, веб-камеры и клавиатуры. Почти все, что вы делаете на своем ПК, можно зарегистрировать с помощью правильного программного обеспечения.

Однако поиск признаков того, что за вами наблюдают, может быть немного сложнее. На панели задач Windows(Windows) не всегда есть удобный значок , поэтому вам нужно копнуть немного глубже.

Проверка диспетчера задач Windows(Checking Windows Task Manager)

Если вы подозреваете, что на вашем ПК с Windows есть программное обеспечение, которое записывает ваши действия, вы можете сначала проверить список запущенных процессов с помощью диспетчера задач(Task Manager) . Там вы найдете список всего запущенного программного обеспечения на вашем ПК.

- Чтобы открыть диспетчер задач, щелкните правой кнопкой мыши меню « Пуск(Start) » и выберите параметр « Диспетчер задач(Task Manager) ».

- В окне диспетчера задач(Task Manager) вы увидите список запущенных приложений и служб. Либо перейдите на вкладку « Подробности(Details) », чтобы увидеть более четкий список всех запущенных исполняемых файлов(executable files) .

Запуск процессов с неописуемыми именами должен вызывать у вас подозрения (хотя и не всегда). Хотя это может занять много времени, вы должны использовать поисковую систему для изучения каждого запущенного процесса по очереди.

Например, ntoskrnl.exe — совершенно законный (и важный) процесс Windows. Однако, если вы заметили в списке student.exe (приложение для мониторинга службы мониторинга LanSchool для школ), вы можете предположить, что за вами наблюдают.

Вам также следует искать обычное программное обеспечение для подключения к удаленному рабочему столу, такое как VNC , LogMeIn или TeamViewer . Эти приложения для совместного использования экрана(screen sharing apps) позволяют удаленному пользователю управлять вашим компьютером, давая ему возможность открывать приложения, выполнять задачи, записывать использование вашего экрана и многое другое.

Windows также имеет собственную службу удаленного рабочего стола(own remote desktop service) , позволяющую другим ПК с Windows просматривать ваш компьютер и управлять им. Хорошей новостью является то, что соединения RDP обычно позволяют только одному человеку одновременно просматривать экран. Пока вы вошли в систему, другой пользователь не сможет просматривать ваш компьютер или управлять им.

Глядя на активные сетевые подключения(Looking at Active Network Connections)

Диспетчер процессов — хороший способ проверить наличие активного программного обеспечения для мониторинга, но это работает только в том случае, если программное обеспечение активно в данный момент. В определенных условиях (например, в школьной среде) у вас может не быть разрешения на открытие диспетчера задач(Task Manager) для просмотра в первую очередь.

Большинство программ для ведения журналов обычно работают, записывая данные локально и отправляя их на сервер или администратору в другое место. Это может быть локально (в вашей собственной сети) или на сервер в Интернете. Для этого вам нужно просмотреть активные сетевые подключения на вашем ПК.

Один из способов сделать это — использовать встроенный монитор ресурсов(Resource Monitor) . Это малоизвестное приложение для Windows позволяет просматривать любые активные сообщения, как входящие, так и исходящие, с вашего ПК. Это также приложение, которое часто остается доступным на корпоративных и образовательных компьютерах.

- Чтобы открыть Монитор ресурсов(Resource Monitor) , щелкните правой кнопкой мыши меню « Пуск(Start) » и выберите « Выполнить»(Run) .

- В поле « Выполнить(Run) » введите resmon и выберите « ОК(OK) » .

- Выберите вкладку « Сеть » в окне « (Network)Монитор ресурсов»(Resource Monitor ) . Отсюда вы увидите список активных подключений. В поле « Процессы с сетевой активностью(Processes with Network Activity ) » вы увидите процессы, которые отправляют и получают данные либо локально, либо в интернет-службы.

В окне « Сетевая активность(Network Activity ) » вы снова увидите список этих процессов, но с перечислением активных подключений (с IP-адресами). Если вы хотите узнать, какие порты используются для установления соединений, или открыть порты на вашем ПК(open ports on your PC) , которые процессы активно прослушивают для соединений, просмотрите окна TCP-соединения(TCP Connections ) и Порты прослушивания(Listening Ports) .

Любые подключения к другим устройствам в зарезервированных диапазонах IP-адресов (например, от 10.0.0.1 до 10.255.255.255 или от 192.168.0.1 до 192.168.255.255) означают, что данные передаются по вашей сети, но подключения к другим диапазонам указывают на сервер администрирования в Интернете. .

Возможно, вам придется изучить некоторые из процессов, перечисленных здесь, чтобы определить возможные приложения. Например, если вы заметили процесс, который вы не узнаете, с рядом активных подключений, отправкой и получением большого количества данных или использованием необычного порта (обычно пятизначного числа), используйте поисковую систему для его изучения. в дальнейшем.

Обнаружение клавиатуры, веб-камеры и записи микрофона(Spotting Keyboard, Webcam, and Microphone Logging)

Программное обеспечение для мониторинга ПК предназначено не только для записи вашего использования Интернета — оно может оказаться гораздо более личным. Там, где это возможно, подобные приложения могут (и могут) контролировать вашу веб-камеру и отслеживать использование или записывать все активные нажатия клавиш, которые вы делаете. Все, что вы печатаете, говорите или делаете на своем компьютере, может быть записано и изучено позже.

Если это происходит, вам нужно попытаться определить признаки. Большинство встроенных и внешних веб-камер(external webcams) отображают свет (обычно зеленый или белый светодиод(LED) ), чтобы показать, что веб-камера активна. Использование микрофона(Microphone) определить сложнее, но вы можете проверить, какие звуки улавливает микрофон, в меню настроек звука .(Sound)

- Для этого щелкните правой кнопкой мыши значок звука в области быстрого доступа на панели задач. Из вариантов выберите « Открыть настройки звука»(Open Sound settings) .

- В меню « Звук » ползунок « (Sound)Проверить микрофон(Test your microphone ) » будет перемещаться вверх и вниз вместе со звуками, улавливаемыми вашим микрофоном.

Если у вас есть на это права, вы можете заблокировать доступ к своему микрофону или камере(block access to your mic or camera) в меню настроек Windows.

- Чтобы получить доступ к этому меню, щелкните правой кнопкой мыши меню « Пуск(Start) » и выберите « Настройки».(Settings.)

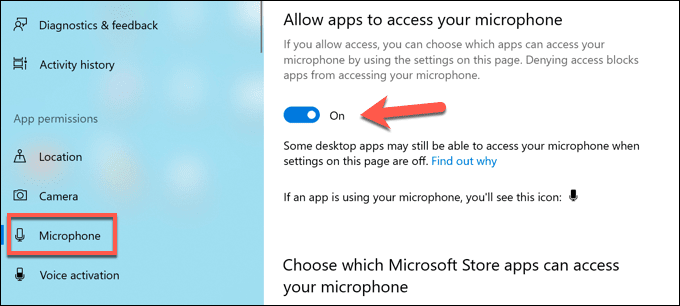

- В меню « Настройки(Settings ) » выберите параметр « Конфиденциальность(Privacy ) ». В разделе « Микрофон(Microphone ) » отключите ползунки « Разрешить приложениям доступ к вашему микрофону(Allow apps to access your microphone ) » и « Разрешить настольным приложениям доступ к вашему микрофону », чтобы запретить доступ к микрофону. (Allow desktop apps to access your microphone )Кроме того, вы можете заблокировать отдельные приложения, выбрав ползунок рядом с каждой записью приложения.

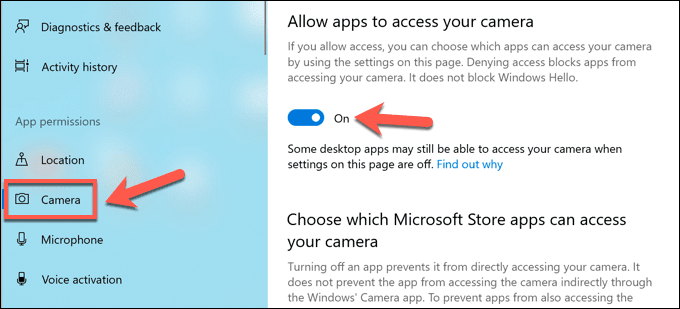

- В разделе « Камера(Camera ) » вы можете отключить доступ к камере, выбрав « Разрешить приложениям доступ к вашей камере»(Allow apps to access your camera ) и « Разрешить настольным приложениям доступ к вашим(Allow desktop apps to access your camera) ползункам камеры». Вы также можете остановить отдельные приложения, выбрав ползунок рядом с каждой записью.

Приведенные выше шаги должны помочь вам ограничить то, что кто-то может видеть или слышать, но вам может потребоваться предпринять дополнительные шаги, чтобы заблокировать попытки кейлоггинга(block keylogging attempts) .

Защита от государственного контроля(Protecting Against Government Monitoring)

Методы, которые мы изложили выше, хорошо работают для обнаружения того, какой мониторинг вы можете ожидать дома или на работе, но они с меньшей вероятностью сработают для обнаружения правительственного мониторинга. В некоторых регионах мира ваша цифровая активность может записываться и подвергаться цензуре.

Защититься от подобного онлайн-мониторинга компьютеров может быть сложно, но возможно. Некоторые из лучших виртуальных частных сетей(best virtual private networks) могут работать в тех регионах мира, где распространена интернет-цензура, но вы также можете использовать Tor(use Tor) , чтобы обойти ограничения и вместо этого защитить свою конфиденциальность.

К сожалению, единственный способ по-настоящему помешать правительственным агентам контролировать ваше цифровое использование — это перейти на зашифрованные платформы для связи. Существует ряд зашифрованных чат-платформ(encrypted chat platforms) , таких как Signal , которые поддерживают сквозное шифрование, что позволяет вам свободно общаться в чате, не опасаясь цензуры.

Защитите себя от шпионов(Protect Yourself Against Snoopers)

Как показывают описанные выше шаги, корпоративные администраторы, властные родители, недовольные исполнители, злонамеренные хакеры и даже правительственные шпионы могут контролировать использование вашего ПК несколькими способами. Это не всегда то, что вы можете контролировать, особенно если вы сотрудник, использующий корпоративную сеть.

Однако, если вы используете персональный компьютер, вы можете предпринять шаги для его защиты. Использование виртуальной частной сети(virtual private network) — отличный способ скрыть использование Интернета, но он также может заблокировать исходящие попытки подключения к вашему ПК. Вы также можете подумать об усилении вашего ПК сторонним брандмауэром(third-party firewall) , чтобы предотвратить ненужный доступ.

Если вы действительно беспокоитесь о безопасности своей сети(network security) , вы можете рассмотреть другие способы изолировать использование вашего ПК. Вы можете переключиться на дистрибутив Linux(Linux distribution) , обеспечивающий большую безопасность, чем обычный ПК с Windows . Если вы хотите получить белую шляпу, вы можете даже подумать о дистрибутиве Linux для взлома(Linux distro for hacking) , который позволит вам проверить вашу сеть на наличие дыр в безопасности.

Related posts

Что Do BCC and CC Mean? Понимание Basic Email Lingo

Best Free Encryption Software в 2021 году

Лучший способ переключиться на новый адрес электронной почты

Лучшее бесплатное программное обеспечение для создания панорам

6 способов отправки больших файлов в виде вложений электронной почты

OLED vs Microled: Если вы ждать?

Как Fix Disney Plus Error Code 83

Как узнать, является ли электронное письмо поддельным, поддельным или спамом

Как изменить язык на Netflix

Как открыть File с No Extension

Как сделать Spotify Louder and Sound Better

Как использовать Discord Spoiler Tags

Как создать Transparent Background в GIMP

4 Ways Чтобы найти лучший Интернет Options (ISPs) в вашем районе

Как Search Facebook Friends от Location, Job или School

3 способа взять Photo or Video на хромин

Как включить Caps Lock на Chromebook

Как разделить Clip в Adobe Premiere Pro

Как использовать VLOOKUP в листах Google

Как переместить или перенести учетные записи электронной почты от одного провайдера к другому